باجافزاری که ارزش دستگاه، تعیینکننده مبلغ باج آن است

به گزارش شرکت مهندسی شبکه گستر، نسخه جدیدی از باجافزار Maze، با استفاده از بسته بهرهجوی Fallout در حال انتشار است.

بستههای بهرهجو (Exploit Kit) ابزارهای مخربی هستند که هکرها و ویروسنویسان را قادر به اجرای کد مخرب خود بر روی دستگاه قربانی – معمولا بهصورت از راه دور و بدون دخالت کاربر – با سوءاستفاده از ضعفهای امنیتی نرمافزارهای نصب شده میکنند.

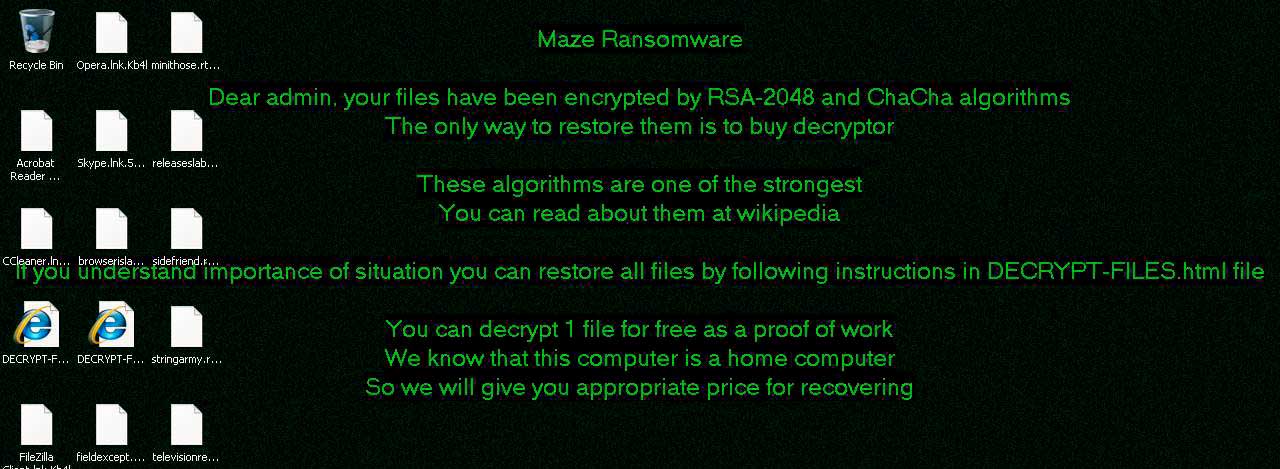

در فرایند رمزگذاری Maze از الگوریتمهای RSA و ChaCha20 استفاده میشود.

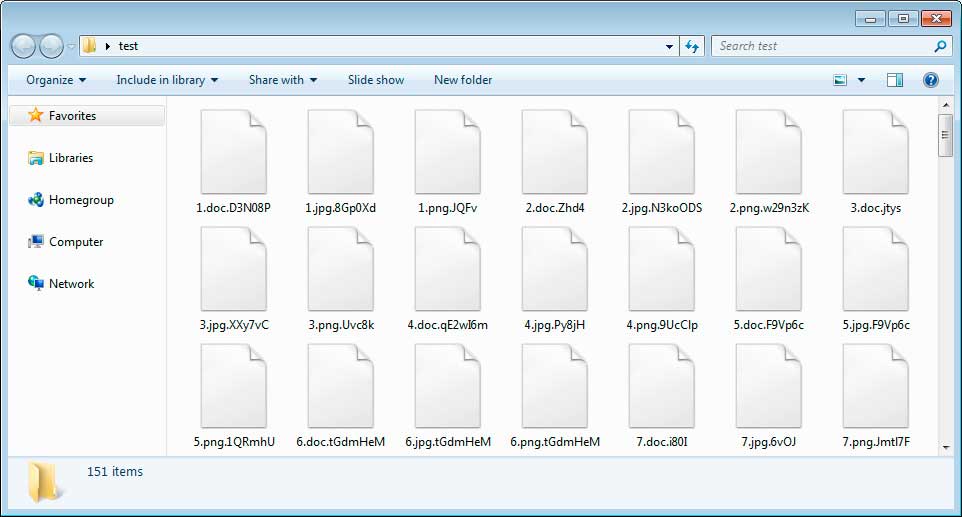

این باجافزار به هر یک از فایلهای رمزگذاری شده پسوندی متشکل از چند نویسه تصادفی الصاق میکند.

اطلاعیه باجگیری (Ransom Note) این نسخه از Maze،وDECRYPT-FILES.html نام دارد و در آن از قربانی خواسته میشود تا برای دریافت اطلاعات بیشتر در خصوص نحوه پرداخت باج با ایمیل filedecryptor@nuke.africa تماس حاصل کند.

نکته قابل توجه اینکه Maze تلاش میکند تا نوع سیستم عامل و نقش آن (خانگی، ایستگاه کاری، سرور و …) را تشخیص داده و بر اساس نتیجه حاصل شده، جمله We know that this computer is a را در اطلاعیه باجگیری نمایش داده شده در پس زمینه Windows با یکی از عبارات زیر تکمیل می کند:

- standalone server

- server in corporate network

- workstation in corporate network

- home computer

- primary domain controller

- backup server

- very valuable for you

هدف از این کار تعیین مقدار مبلغ اخاذی شده بسته به کارکرد و ارزش دستگاه آلوده شده است.

بسته بهرهجوی Fallout که این نسخه از Maze از طریق آن دستگاه کاربران را هدف قرار گرفته از ضعفهای امنیتی زیر سوءاستفاده میکند:

- آسیبپذیریهای CVE-2018-4878 و CVE-2018-15982 در نرمافزار Flash Player

- آسیبپذیری CVE-2018-8174 در بخش اجراکننده VBScript در سیستم عامل Windows

مورد نخست، بهمن ماه 1396 توسط شرکت ادوبی اصلاح شد. آسیبپذیری CVE-2018-8174 نیز در 18 اردیبهشت ماه سال گذشته در مجموعه اصلاحیههای ماه میلادی می 2018 مایکروسافت ترمیم شد. بنابراین در صورت عدم استفاده از نسخههای قدیمی Flash Player و اطمینان از نصب اصلاحیههای امنیتی سیستم عامل Windows، دستگاه از گزند این نمونه از Maze در امان خواهد بود.

با این حال باید توجه داشت که گردانندگان Maze انتشار این باجافزار از طریق روشهای دیگری همچون اتصال از راه دور به درگاه Remote Desktop را نیز در کارنامه دارند. پس همچون همیشه بکارگیری روشهای پیشگیرانه در مقابله با باجافزارها توصیه میشود.

توضیح اینکه نمونه مورد بررسی در این خبر با نامهای زیر قابل شناسایی است:

Bitdefender:

– Gen:Variant.Adware.Kazy.734873

McAfee:

– Artemis!F83FB9CE6A83

Sophos:

– Mal/Generic-S