انتشار باجافزار Locky از طریق فایلهای گرافیکی و تصویری

گردانندگان باجافزار Locky که عمدتاً از طریق بدافزار دانلودکننده Nemucod و ماکروهای مخرب برای آلوده کردن دستگاهها به این باجافزار پیشرفته استفاده میکردهاند مدتی است که روش جدیدی را بر رخنه به کامپیوترها و اخاذی از کاربران برگزیدهاند.

در روش جدید از ضعفی امنیتی در شبکههای اجتماعی Facebook و LinkedIn سوءاستفاده میشود که از طریق آن امکان دانلود خودکار یک فایل تصویری یا گرافیکی حاوی کد مخرب بر روی دستگاه کاربر ممکن میشود.

به گزارش شرکت مهندسی شبکه گستر به نقل از شرکت Check Point این مهاجمان با تزریق کد مخرب در فایلهای گرافیکی و تصویری و آپلود آنها در شبکههای اجتماعی مذکور کاربران را وادار به دانلود فایل حاوی کد مخرب میکنند؛ در صورت اجرای فایل توسط کاربر، دستگاه اآلوده به باجافزار میشود.

شرکت Check Point اعلام کرده وجود این آسیبپذیری را به Facebook و LinkedIn گزارش کرده و تا زمان ترمیم شدن آن از ذکر جزییات فنی بیشتر به صورت عمومی خودداری خواهد کرد.

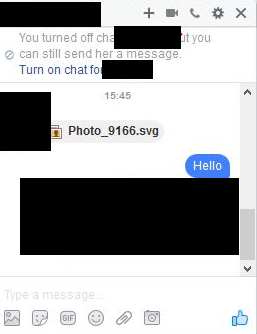

پیشتر نیز یک محقق امنیتی از انتشار بدافزار Nemucod از طریق پیامرسان Facebook و بصورت یک فایل گرافیکی با پسوند SVG خبر داده بود.

SVG یا Scalable Vector Graphics، قالب فایلهای گرافیکی دو بعدی مبتنی با XML است. در نمونه بررسی شده توسط این محقق کد مخرب نوشته شده به زبان JavaScript در درون فایل SVG تزریق شده بود تا با باز شدن فایل SVG، کد مخرب نیز بر روی دستگاه اجرا شود.

به کاربران توصیه میشود در صورتی که با کلیک بر روی یک تصویر مرورگر شروع به دانلود یک فایل کرد از اجرای آن جداً پرهیز کنند. همچنین از اجرای فایلهای گرافیکی ناآشنا بهخصوص با پسوند SVG خودداری کنند. شایان ذکر است برخی منابع سوءاستفاده این ویروسنویسان از پسوندهای تصویری رایج نظیر JPG و PNG را نیز گزارش کردهاند.