درس هایی از 2012

اگر از رویدادهای امنیتی سال میلادی 2012 که اکنون آن را پشت سر گذاشته ایم، هیچ درس عبرتی نگرفته باشیم، حداقل این را باید یاد گرفته باشیم که در این دنیای اینترنتی و به هم پیوسته حتی محافظه کارترین افراد هم باید به فکر راه های پیشگیری و راه های مهار تهدیدات احتمالی باشند.

اگر از رویدادهای امنیتی سال میلادی 2012 که اکنون آن را پشت سر گذاشته ایم، هیچ درس عبرتی نگرفته باشیم، حداقل این را باید یاد گرفته باشیم که در این دنیای اینترنتی و به هم پیوسته حتی محافظه کارترین افراد هم باید به فکر راه های پیشگیری و راه های مهار تهدیدات احتمالی باشند.

از ساده ترین و روزمره ترین رفتارهای خود تا پیچیده ترین راه های محافظت، همگی ابزارهایی دفاعی به شمار می آیند که باید هوشیارانه آنها را به کار گرفت. به عنوان مثال، انتخاب رمز عبور برای عضویت در یک سایت اینترنتی می تواند یک رفتار ساده و روزمره به شمار آید. ولی اگر در انتخاب این رمز سهل انگاری شود، می تواند طیف گسترده تری از اطلاعات شخصی و داده های کاربر را در معرض خطر و تهدید قرار دهد. خطر و تهدیداتی که مقابله با آنها نیازمند راهکارهای پیچیده تری است.

نویسنده این مقاله به هیچ وجه قصد ایجاد رعب و ترس را در خواننده ندارد. هدف، نشان دادن احتیاط های لازم و عمق راهکارهای امنیتی است که باید در این دنیای دیجیتالی به کار بست. برای اثبات، به این چند نمونه بزرگ از تهدیدات امنیتی، خطاهای انسانی و ضعف راهکارهای امنیتی که در سال میلادی 2012 رخ داد، توجه کنید.

بزرگترین عملیات نفوذی در سال میلادی 2012 بر علیه هزاران یا میلیون ها کاربر صورت نگرفت، بلکه ناباورانه ترین نفوذ 2012 بر علیه فقط یک نفر انجام شد. در مدت کمتر از یک ساعت، نفوذگران توانستند به حساب کاربری یک نویسنده مشهور مقالات امنیتی (Mat Honan) بر روی سایت Amazon دسترسی پیدا کنند، حساب کاربری Google وی را حذف کنند، اطلاعات سه دستگاه همراه (mobile) وی را از راه دور پاک کنند و در آخر هم، حساب کاربری Twitter وی را به کنترل خود درآورند و قبل از اینکه فرد قربانی و شرکت Twitter بجنبند، چندین پیام نامناسب ارسال کنند.

نفوذگران با استفاده از چند نقطه ضعف در پودمان های امنیتی شرکت های Apple و Amazon، بهره برداری از چند بی احتیاطی امنیتی توسط قربانی (نظیر استفاده مکرر از نام و رمزهای کاربری) و در انتها نیز با سوء استفاده از چند ترفند “مهندسی اجتماعی” (Social Engineering) و فریب بخش خدمات پس از فروش Amazon، توانستند اهداف خرابکارانه خود را به اجرا بگذارند.

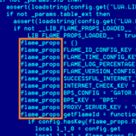

توضیح زیادی درباره این ویروس مشهور که سیستم های کامپیوتری کشورمان را در اوایل سال 2012 هدف قرار داد، لازم به نظر نمی رسد. ویروسی که خویشاوندی نزدیکی با ویروس Stuxnet دارد و هر دو توسط دولت های متخاصم تهیه و مورد حمایت قرار داشتند. ویروس Flame هر کامپیوتری را که آلوده کرد، اقدام به جمع آوری انواع اطلاعات نوشتاری، تصویری و صوتی کرده و آنها را به یک مرکز کنترل و فرماندهی ارسال می نمود. گر چه هنوز هم تمام زوایای این ویروس و قابلیت های آن شناسایی نشده ولی به نظر می رسد پس از کشف و افشا شدن آن، با فعال شدن بخشی از قابلیت های متنوع ویروس، این بدافزار به طور خودکار از روی سیستم های آلوده حذف و پاک گردید.

یک جوان کنجکاو توانست با صرف کمتر از 50 دلار ابزاری بسازد که قفل میلیون ها اتاق را در هزاران هتل باز کند. نکته جالب تر واکنش سازنده این قفل ها بود که فقط به مسدود کردن پورت مورد استفاده در این ابزار و تغییر شکل پیچ های قفل که آن را روی درب نصب می کند، اکتفا کرد. البته ماه ها بعد شرکت سازنده قفل با گرفتن هزینه کامل از صاحبان هتل، اقدام به تغییر مدارهای الکترونیکی قفل کرد. ولی هنوز هتل هایی در دنیا هستند که قفل در اتاق آن ها را می شود در چند ثانیه باز کرد.

سال 2012 را می توان سال لو رفتن رمزهای عبور کاربران نامید. بیش از 6 میلیون رمز از سایت اجتماعی LinkedIn، حدود 5/1 میلیون رمز از سایت EHarmony، نزدیک به 450 هزار رمز از سایت Yahoo Voice، تعداد نامشخصی از رمزهای عبور اعضای تالار گفتگوی Nvidia و … این موارد باید به همه ثابت کند که سایت ها قادر به حفظ رمزهای عبور من و شما نیستند. هیچ ارتباطی هم به بزرگ و مشهور بودن سایت ندارد. پس بهتر است خود ما دست به کار شویم و حداقل از رمزهای متفاوت برای سایت های مختلف استفاده کنیم تا اگر یکی هم لو رفت، تمام اسرار زندگی مان به باد نرود!

اواسط سال میلادی 2012، کاربران زیادی در اقصی نقاط جهان احساس کردند که تعداد هرزنامه (spam)های دریافتی آنها شدیداً افزایش یافته است. بررسی ها نشان داد که نقطه اشتراک همه این کاربران استفاده از سرویس Dropbox است ولی مسئولان شرکت Dropbox هیچ اشتباه و خطایی را از جانب خود قبول نمی کردند. بالاخره مشخص شد که نفوذگران به حساب کاربری یکی از کارمندان ارشد Dropbox نفوذ کرده و از این طریق فهرست کاملی از نشانی های ایمیل کاربران این سرویس را به دست آورده اند و از آن برای ارسال هرزنامه استفاده می کنند. گر چه صدمه چندانی به غیر از اتلاف وقت و پهنای باند اینترنت، متوجه کاربران Dropbox نشد ولی بی آبرویی تجاری و حرفه ای بزرگی برای این شرکت بود. سرویس Drop box فضای نگهداری اطلاعات و به اشتراک گذاری این اطلاعات با دیگران را در محیط ابری (Cloud) به کاربران ارائه می دهد.

اواخر سال میلادی 2012، نقطه ضعف بزرگی در سرویس تلفنی Skype شناسایی شد که امکان دسترسی هر کسی به حساب کاربری و سرویس Skype شخص دیگری را می داد. فقط داشتن نشانی ایمیل قربانی که در Skype تعریف شده بود، برای این کار کافی بود. هیچ رمز عبور و سئوال امنیتی لازم نبود. گر چه مسئولان Skype به سرعت واکنش نشان دادند ولی تا زمان برطرف شدن این نقطه ضعف، سوء استفاده هایی صورت گرفت.

برای اولین بار، در سال 2012 ضد ویروس رایگان مایکروسافت به نام Security Essential نتوانست حد نصاب لازم را در آزمون موسسه AV-Test به دست آورد و در بین 24 ضد ویروس دیگر، تنها ضد ویروسی بود که رد شد. آزمون ضد ویروس ها در محیط Win 7 بود و ضد ویروس مایکروسافت تنها با کسب 64 امتیاز از یکصد امتیاز، 25 امتیاز پایین تر از حداقل امتیاز مورد نیاز برای قبولی بود.

البته این اتفاق برای مایکروسافت رسوایی به شما نمی آید. ضد ویروس Security Essential همواره قادر است که رایج ترین بدافزارها را شناسایی کند ولی با توجه به قابلیت های محدود این ضد ویروس و بازه های به روز رسانی آن، طبیعی است که نتواند در حد و اندازه ضد ویروس های تجاری رایج در بازار عمل کند.

این اتفاق ثابت می کند که ضد ویروس رایگان مایکروسافت که به همراه سیستم عامل Windows عرضه می شود، قدم مثبت و مفیدی است ولی باید آن را قدم اول در یک راه طولانی برای رسیدن به امنیت کامل دانست.

ابتدای سال میلادی 2012 یک گروه نفوذگر با سر و صدای زیاد، خبر از سرقت و افشای برنامه (source) ضدویروس Norton دادند. در ابتدا این رویداد تهدید امنیتی بزرگی برای همه کاربران از کاربران خانگی تا سازمانی به شمار می آمد. پس از انتشار بخش هایی از این برنامه ضدویروس توسط این نفوذگران، همه متوجه شدند که این برنامه مربوط به نسخه بسیار قدیمی Norton 2006 است که توسط شرکت Symantec کنار گذاشته شده و ضد ویروس فعلی از صفر طراحی و تهیه شده است.

اگر هم مایل هستید پیش بینی های ما را درباره رویدادهای سال جدید 2013 بدانید، این مقاله را مطالعه کنید.