کاربران ایرانی، اصلیترین هدف کارزار اخیر EyeSpy

شرکت بیتدیفندر (Bitdefender)، جزییات کارزاری را منتشر کرده که در جریان آن، مهاجمان از طریق نسخهای مخرب از یک برنامه VPN اقدام به آلودهسازی دستگاه کاربران به جاسوسافزار EyeSpy میکنند.

بر طبق گزارش بیتدیفندر، ایران، بیشترین سهم از قربانیان این کارزار اخیر EyeSpy را داشته است.

در کارزار مذکور، EyeSpy از طریق نسخه مخرب یک برنامه VPN با نام 20Speed به دستگاه کاربران راه مییابد.

این نسخه مخرب از برخی قابلیتها و اجزای SecondEye که یک برنامه نظارتی تجاری است برای جاسوسی از قربانی استفاده میکند.

توسعهدهندگان ایرانی SecondEye، این نرمافزار را ابزار نظارت بر کارکنان (Staff Monitoring)، سیستم کنترل والدین (Parental Control System) و به طور کلی یک نگهبان آنلاین (Online Watchdog) معرفی میکنند. در عین حال تأکید کردهاند سیستمهای نظارتی میتوانند برای فعالیتهای غیرقانونی یا جاسوسی نیز مورد استفاده قرار بگیرند.

SecondEye دارای طیف گستردهای از قابلیتهای رصد فعالیتهای کاربر است. از جمله این قابلیتها میتوان به ضبط صدا از طریق میکروفون دستگاه، تصویربرداری از طریق دوربین دستگاه و ثبت کلیدهای فشردهشده توسط کاربر اشاره کرد.

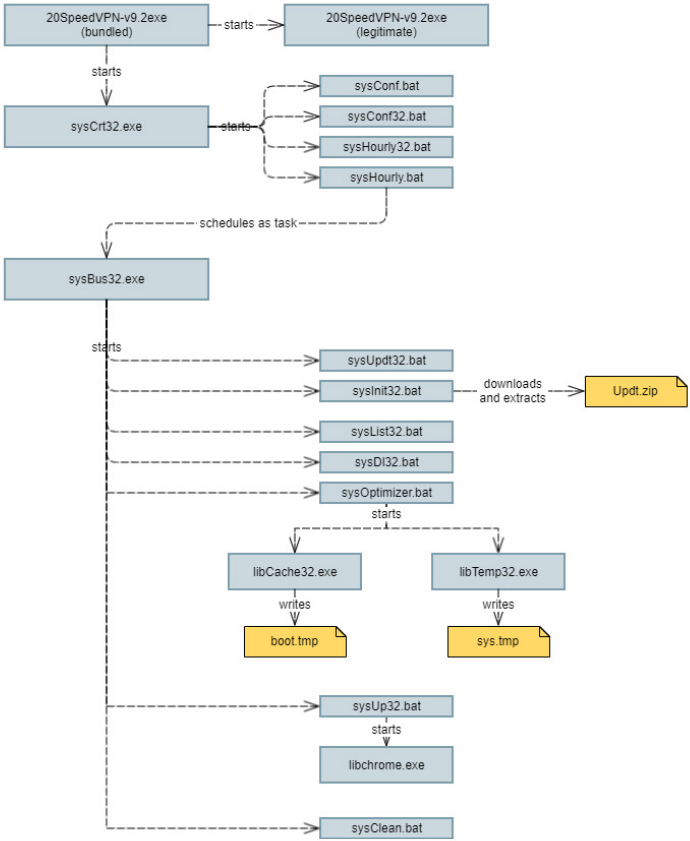

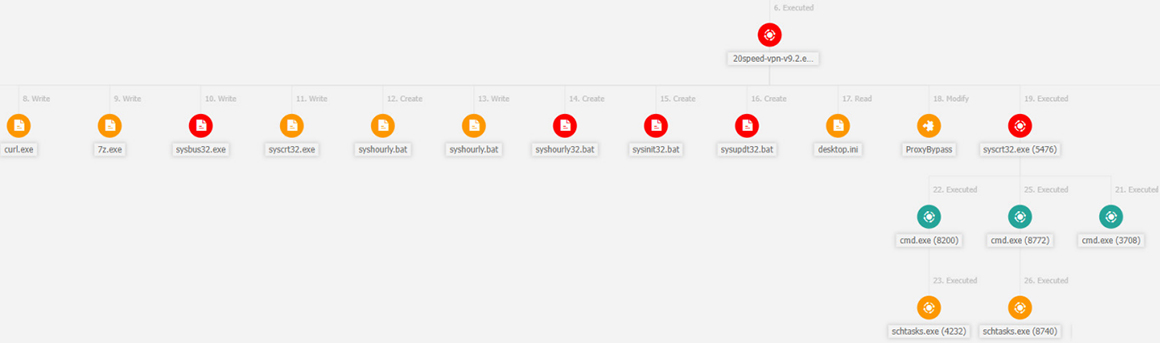

در کارزار EyeSpy، نفوذ به دستگاه از طریق اجرای نسخه مخرب 20Speed توسط کاربر ناآگاه انجام میپذیرد. در ادامه اگر چه ارتباط VPN برقرار میگردد اما در پشت صحنه عملاً امکان جاسوسی از فعالیتهای کاربر و اجرای انواع فرامین بالقوه مخرب برای مهاجمان فراهم میشود.

ضدویروس بیتدیفندر فایلهای مخرب اصلی این کارزار را با نامهای Application.20Speed.A و Trojan.SecondEye.A شناسایی میکند.

مشروح گزارش بیتدیفندر، همراه با فهرست کامل نشانههای آلودگی (IoC) در لینک زیر قابل دریافت و مطالعه است: