مروری بر کارزارهای اخیر گروه Silence

محققان امنیتی شرکت سیسکو گزارشی را منتشر کردهاند که در آن حملات اخیر یک گروه هکری روسی زبان به نام Silence، مورد بررسی قرار گرفته است. این گروه از مهاجمان ضمن بکارگیری یک ابزار جدید سفارشی به نام Teleport جهت استخراج دادهها از دستگاههای هک شده، از یک دانلودکننده بدافزار به نام Truebot (که به Silence Downloader نیز معروف است) نیز استفاده میکنند.

در این گزارش که با همکاری شرکت مهندسی شبکه گستر و مرکز مدیریت راهبردی افتای ریاست جمهوری تهیه گردیده برگردان چکیده گزارش مذکور ارائه شده است.

گروه هکری Silence به دلیل سرقتهای بزرگ از مؤسسات مالی شناخته شده است که اغلب از تکنیک فیشینگ (Phishing) جهت نفوذ اولیه استفاده میکنند.

تحلیل حملات Silence در ماههای گذشته نشان میدهد که این گروه، باجافزار Clop را که معمولاً توسط هکرهای TA505 که با گروه FIN11 مرتبط هستند، منتشر کردهاند.

بدافزار Truebot

هکرهای Silence جهت توزیع shellcode مخرب، ابزار Cobalt Strike، بدافزار Grace، ابزار استخراج داده Teleport و باجافزار Clop، بدافزار Truebot را در بیش از 1500 سیستم در سراسر جهان بارگذاری کردهاند.

تحلیل کارزارهای جدید توسط محققان سیسکو نشان دهنده بکارگیری چندین بردار حمله جدید از مرداد 1401 میباشد.

در تعداد کمی از حملات در بازه زمانی مرداد و شهریور 1401، هکرها پس از بهرهجویی از آسیبپذیری حیاتی CVE-2022-31199 در سرورهای Netwrix Auditor، سیستمها را با Truebot آلوده کردند.

در مهر 1401، این مهاجمان به استفاده از درایوهای USB جهت آلوده کردن سیستمها به کرم Raspberry Robin که اغلب کدهای مخربIcedID ، Bumblebee و Truebot را بارگذاری میکند، روی آوردند.

شرکت مایکروسافت (Microsoft) نیز در مهر 1401 در گزارشی از بکارگیری کرم Raspberry Robin جهت توزیع باجافزار Clop توسط گروهی به نام DEV-0950 خبر داد که فعالیت مخرب آنها با هکرهای TA505 و گروه FIN11 شباهت دارد.

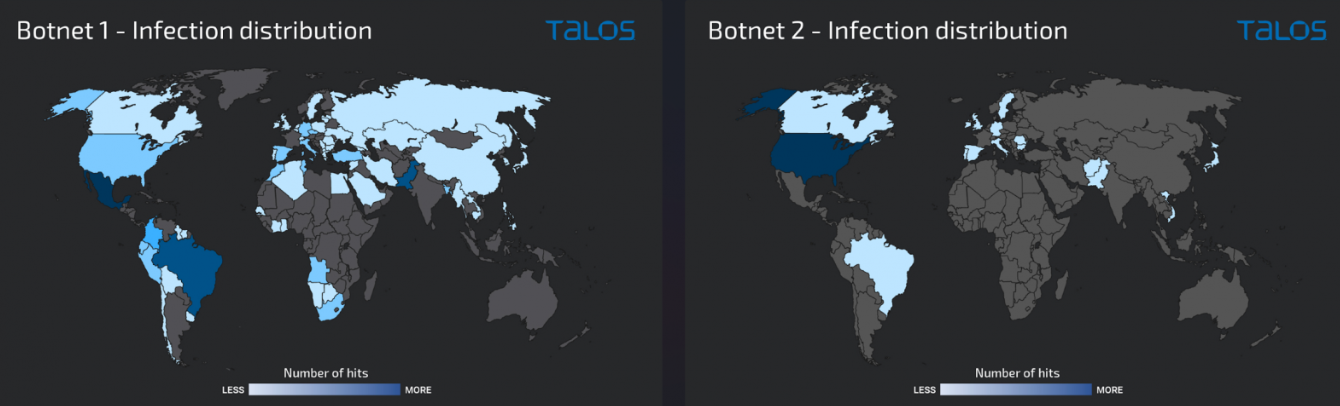

محققان سیسکو، تاکنون دو باتنت مختلف که از بدافزار Truebot استفاده کردهاند را شناسایی نمودهاند. یکی از اینها علاوه بر بکارگیری بدافزار Truebot از کرم Raspberry Robin استفاده کرده که منجر به ایجاد یک شبکه مخرب (Botnet) و آلودگی بیش از 1000 سیستم در سراسر جهان شده است؛

همانطور که در تصویر مشاهده میشود، باتنت اول در ایران نیز قربانی داشته است.

به نظر میرسد باتنت دوم، روی ایالات متحده متمرکز شده به نحوی که از میان بیش از 500 آلودگی شناسایی شده، حدود 75 درصد آنها در ایالات متحده بوده است.

در حالی که دستگاه قربانیان باتنت اول اکثراً سیستمهای از نوع Desktop که مستقیماً از طریق اینترنت در دسترس نبودند میباشد، باتنت دوم صرفاً آن دسته از سرورهای تحت Windows را هدف قرار داده که مستقیماً به اینترنت متصل هستند. ضمن آنکه باتنت دوم بر روی این سرورهای تحت Windows سرویسهای SMB ،RDP و WinRM را مورد حمله قرار داده است. اما جالب است که Netwrix Auditor در فهرست اهداف باتنت دوم نمیباشد.

این نشان میدهد که مهاجمان Silence جهت انتشار باجافزار Clop از ترفندهای دیگری جهت آلودگی و انتشار باجافزار در شبکه استفاده میکنند؛ اگرچه هنوز محققان بردار حمله مرتبط با آن را شناسایی نکردهاند.

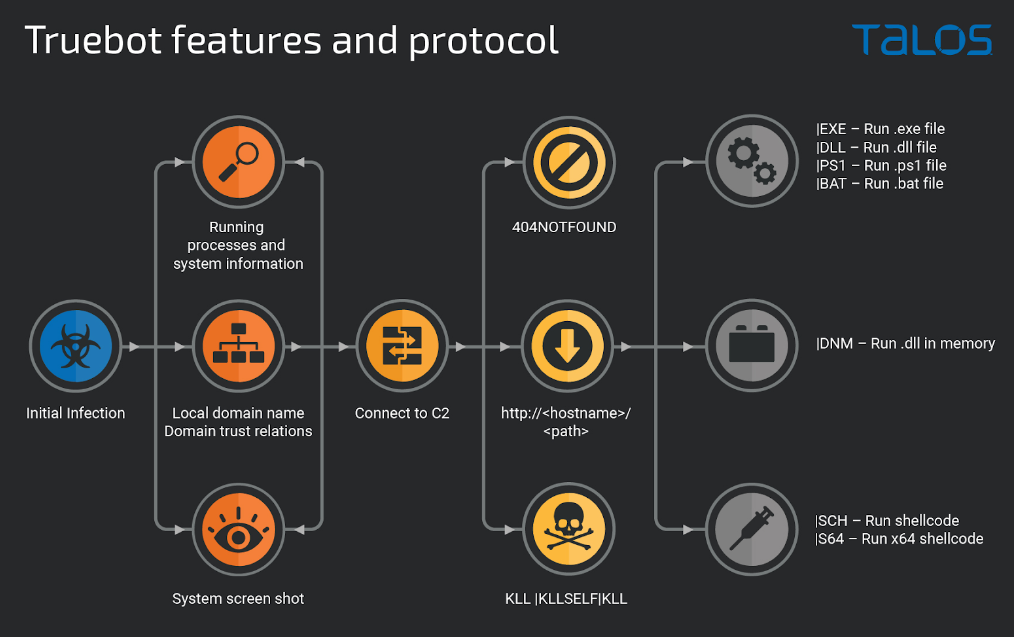

بدافزار Truebot ماژول مرحله اول است که اطلاعات پایه را جمعآوری نموده و توانایی گرفتن تصویر از صفحه نمایش (Screenshot) را دارد. همچنین اطلاعات ارتباطات امن Active Directory را رمزگشایی نموده و این به مهاجمان کمک میکند تا فعالیتهای خود را پس از انتشار آلودگی برنامهریزی کنند.

سپس سرور کنترل و فرماندهی (Command and Control – به اختصار C2) میتواند به Truebot فرمانی صادر کند تا shellcode یا DLL را در حافظه بارگذاری نموده، ماژولهای اضافی را اجرا کند، خودش را حذف نماید یا فایلهای DLL ،EXE ،BAT و PS1 را دانلود کند.

Teleport؛ ابزار جدید استخراج داده

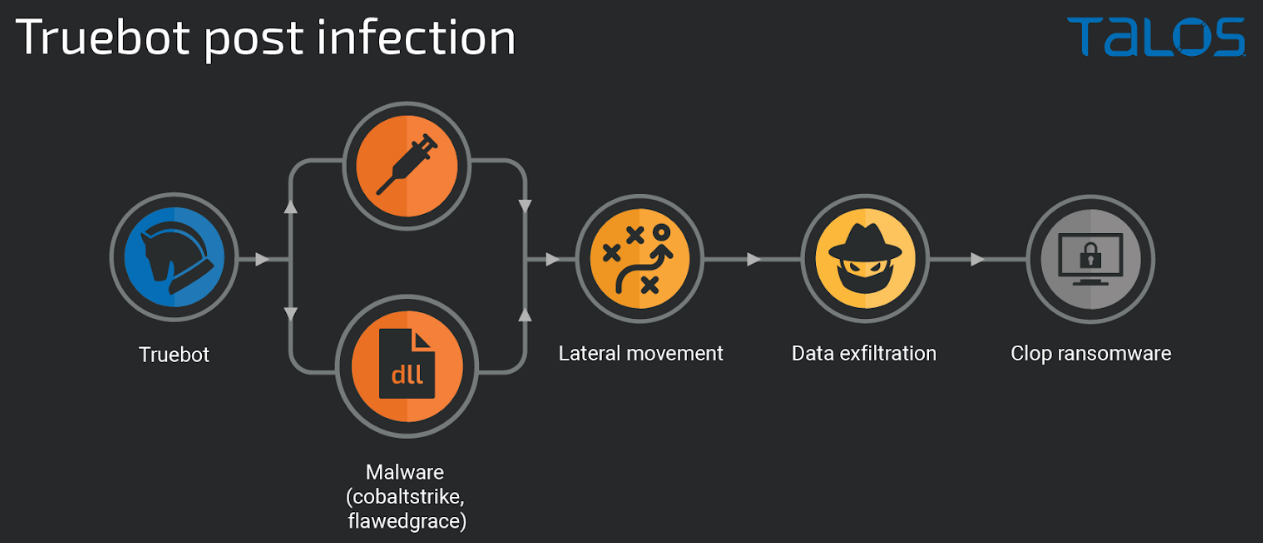

در فاز پس از آلودگی، هکرها از بدافزار Truebot برای دریافت Cobalt Strike یا بدافزار Grace (که با نامهای FlawedGrace و GraceWire نیز شناخته میشود) استفاده میکنند که این عملیات به گروه مجرمان سایبری TA505 نسبت داده شده است.

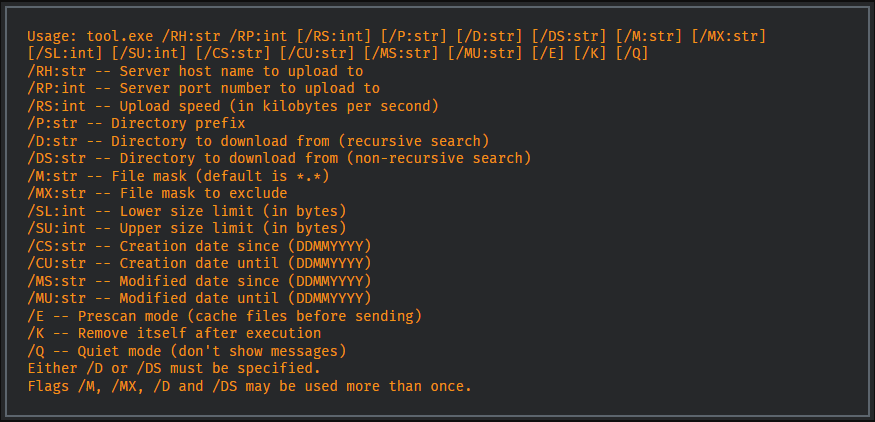

پس از آن مهاجمان، Teleport را که سیسکو آن را یک ابزار سفارشی جدید مبتنی بر ++C توصیف میکند، مستقر میکنند؛ این ابزار به هکرها اجازه میدهد تا دادهها را بدون جلب توجه سرقت کنند. علاوه براین کانال ارتباطی بین Teleport و سرور C2 رمزگذاری شده است.

مهاجمان میتوانند سرعت آپلود را محدود کنند، جهت سرقت تعداد بیشتری از فایلها، آنها را بر اساس اندازه فیلتر نمایند یا Payload را حذف کنند. تمامی این موارد جهت مخفی ماندن ردپای مهاجمان بر روی دستگاه قربانی طراحی شده است.

ابزار Teleport همچنین دارای گزینههایی برای سرقت فایلها از پوشههای OneDrive، جمعآوری ایمیلهای Outlook قربانی یا هدف قرار دادن فایلهای دارای پسوند خاص میباشد.

در برخی موارد مهاجمان، باجافزار Clop را پس از نفوذ هر چه بیشتر آلودگی به سیستمهای مجاور با کمک Cobalt Strike، منتشر میکنند.

بنا بر اظهارات محققان سیسکو، در طول مراحل اکتشاف و توسعه آلودگی به سیستمهای مجاور، مهاجمان سرورها و ایستگاههای کاری کلیدی را بررسی کرده، به پایگاههای داده SQL متصل میشدند و دادهها را که با استفاده از ابزار Teleport جمعآوری میکردند به سرور تحت کنترل مهاجم ارسال مینمودند.

فعالیت گروه هکری Silence

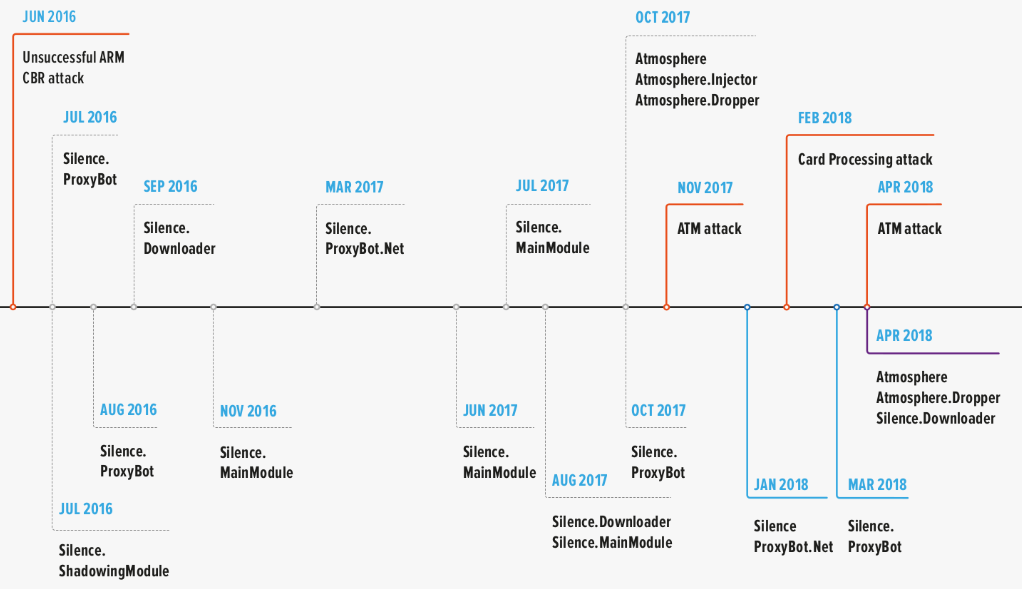

محققان در شرکت امنیت سایبری Group-IB از سال 2016 فعالیت گروه هکری Silence/Truebot را ردیابی میکنند؛ در ابتدا این هکرها مخفیانه به یک بانک نفوذ کرده اما به دلیل مشکل و خطا در عملیات پرداخت موفق به سرقت و انتقال پول نشدند.

مهاجمان با حمله مجدد به همان هدف، جهت نظارت بر فعالیت کارکنان بانک، از صفحه نمایش سیستمهای هک شده، ویدئو و عکس گرفتند تا نحوه انتقال پول را بیاموزند.

بنا بر اظهارات این شرکت، گروه هکری Silence/Truebot اولین سرقت موفق خود را در سال 2017 انجام دادند و به سیستمهای خودپرداز حمله کردند و بیش از 100 هزار دلار را در یک شب به سرقت بردند. Silence به حملات خود ادامه داد و طی سه سال – بین سالهای 2016 تا 2019 – حداقل 4.2 میلیون دلار از بانکهای کشورهای مختلف به سرقت بردند.

محققان Group-IB هکرهای Silence را بسیار ماهر میدانند؛ این هکرها میتوانند با مهندسی معکوس، بدافزار را بر اساس اهداف خود تغییر داده و دستکاری کنند یا از بهرهجو (Exploit) در سطح اسمبلر (Assembler) استفاده نمایند.

در ابتدا، مهاجمان Silence تنها سازمانهایی را در روسیه هدف قرار میدادند، اما اکنون دامنه حملات خود را در سطح جهانی گسترش دادهاند.

مشروح گزارش سیسکو و نشانههای آلودگی (Indicators-of-Compromise – به اختصار IoC) در لینک زیر قابل مطالعه میباشد:

https://blog.talosintelligence.com/breaking-the-silence-recent-truebot-activity/

منبع