سرورهای SQL، این بار هدف باجافزار FARGO

محققان امنیتی هشدار دادهاند که سرورهای آسیبپذیر MS-SQL در موج جدیدی از حملات، هدف باجافزار FARGO که با نام TargetCompany نیز شناخته میشود قرار گرفتهاند.

در این گزارش که با همکاری شرکت مهندسی شبکه گستر و مرکز مدیریت راهبردی افتای ریاست جمهوری تهیه گردیده، باجافزار مذکور مورد بررسی قرار گرفته است.

در اکثر مواقع، سرورهای MS-SQL، پایگاه داده اصلی حاوی دادههای مورد نیاز سرویسها و برنامههای کلیدی سازمان هستند. لذا هرگونه اختلال در آنها میتواند باعث ایجاد مشکلات جدی در کسبوکار شود.

بسیاری از گردانندگان سایبری سوءاستفاده از سرورهای MS-SQL را در جریان حملات خود در کارنامه دارند. در حملات اخیر نیز هدف مهاجمان در آن کسب درآمد سریع و آسان از طریق باجگیری از صاحبان این پایگاه دادهها میباشد.

محققان شرکت AhnLab، در گزارشی اعلام نمودهاند که FARGO یکی از برجستهترین گونههای باجافزاری است که به همراه باجافزار GlobeImposter عمدتاً روی سرورهای آسیبپذیر MS-SQL تمرکز دارد.

این باجافزار در گذشته به دلیل آن که به فایلهای رمزگذاری شده، پسوند mallox. را اضافه میکرد باعنوان Mallox شناخته میشد.

محققان Avast در گزارش خود که در بهمن 1400 منتشر نموده بودند تاکید کردند که فایلهای رمزگذاری شده توسط آن ممکن است در برخی موارد به صورت رایگان قابل بازیابی باشند.

بر اساس آمار سایت ID-Ransomware باجافزار FARGO همچنان کاملاً فعال است.

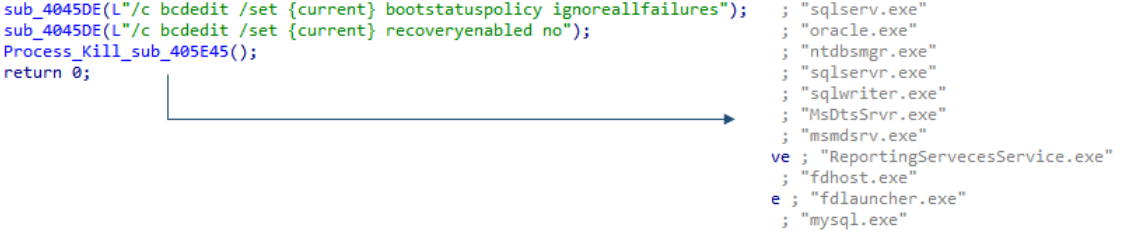

باجافزار FARGO توسط یکی از پروسههای MS-SQL و با بکارگیری cmd.exe و powershell.exe در دستگاه آسیبپذیر، اقدام به دانلود یک فایل Net. و کدی مخرب میکند.

کد مخرب دانلود شده، بدافزار دیگری (از جمله یک رمزگذار – Locker) را واکشی نموده و یک فایل BAT را که وظیفه آن متوقف کردن پروسهها و سرویسهای خاصی است اجرا میکند. سپس، کد مخرب باجافزار، خود را به پروسه معتبر AppLaunch.exe تزریق نموده و سعی میکند کلید رجیستری مربوط به Raccine را که یک ضدباجافزار کدباز (Open-source) است حذف کند.

علاوه بر این، بدافزار پروسههای مرتبط با پایگاهداده را متوقف میکند تا قادر به رمزگذاری فایلهای بانک داده باشد.

باجافزار FARGO برخی از نرمافزارها و پوشهها را از رمزگذاری شدن مستثنی میکند تا از غیرقابل استفاده شدن کامل سیستم مورد حمله، جلوگیری کند. چندین پوشه سیستمی Windows، فایلهای راهانداز (Boot) و مرورگرهای TOR و IE از جمله موارد مستثنیشده توسط این باجافزار هستند.

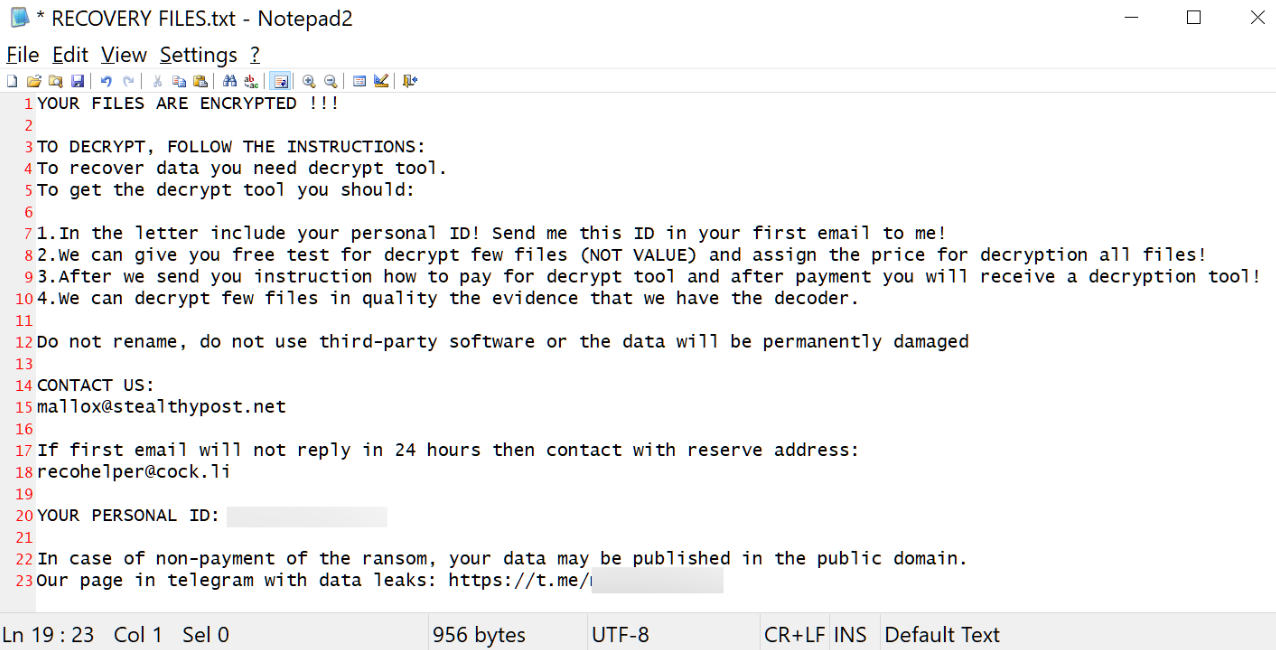

پس از تکمیل رمزگذاری، به فایل رمزگذاریشده پسوند Fargo3. الصاق شده و اطلاعیه باجگیری (Ransom Note) نیز تحت عنوان RECOVERY FILES.txt ایجاد میشود.

قربانیان، تهدید میشوند که در صورت عدم پرداخت باج مطالبهشده، مهاجمان فایلهای سرقتشده را افشاء میکنند.

سرورهای پایگاهداده دارای رمزهای عبور ضعیف اغلب از طریق حملات موسوم به «سعی و خطا» (Brute-force) و فهرستی از رمزهای عبور کشف شده در حملات قبلی (Dictionary Attack)، مورد نفوذ قرار میگیرند. از طرف دیگر، مجرمان سایبری سعی میکنند از آسیبپذیریهای وصلهنشده سوءاستفاده کرده و آنها را مورد هدف قرار دهند.

به راهبران سرورهای MS-SQL توصیه میشود رمزهای عبور قوی، منحصربهفرد و پیچیدهای را بکار گیرند. علاوه بر این، بهروزرسانیهای امنیتی و وصلههای ارائه شده را همواره در اسرع وقت اعمال نمایند.

مشروح گزارش AhnLab در لینک زیر قابل دریافت و مطالعه است: