هشدار مایکروسافت و ویامور در خصوص کارزار بدافزاری Chromeloader

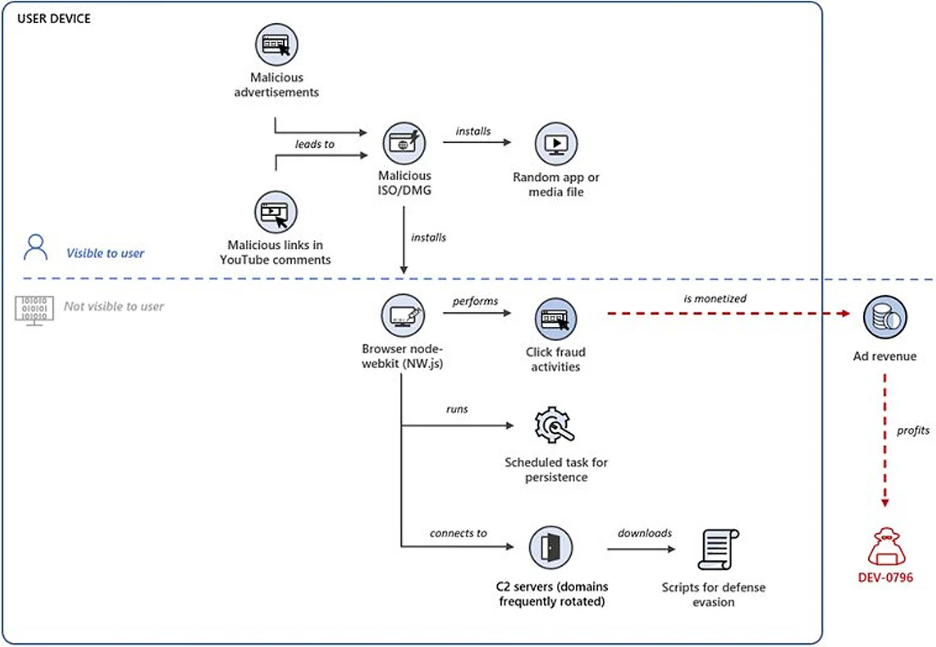

شرکتهای مایکروسافت (Microsoft) و ویامور (VMware) درخصوص کارزار بدافزاری Chromeloader که به طور گستردهای در حال انجام است، هشدار دادهاند. مهاجمان در این کارزار اقدام به بکارگیری افزونههای مخرب مرورگر، بدافزار Node-WebKit و حتی در برخی موارد باجافزار میکنند.

در این گزارش که با همکاری شرکت مهندسی شبکه گستر و مرکز مدیریت راهبردی افتای ریاست جمهوری تهیه گردیده، کارزار بدافزاری مذکور مورد بررسی قرار گرفته است.

محققان ضمن اظهار افزایش آلودگی از طریق کارزار بدافزاری Chromeloader در سه ماهه اول سال 2022، در خصوص خطرات بدافزارهای موسوم به Browser Hijacker که جهت بازاریابی و کلاهبرداری تبلیغاتی مورد استفاده قرار میگیرند، هشدار دادهاند.

مهاجمان در کارزار بدافزاری Chromeloader، مرورگر Chrome را از طریق یک افزونه مخرب آلوده نموده و با فریب کاربران آنها را به سایتهای تبلیغاتی کاذب هدایت میکنند تا بدین صورت برای خود درآمد کسب کنند.

محققان امنیتی پالو آلتو نتورکس (.Palo Alto Networks, Inc) نیز در گزارش خود اعلام نمودند که Chromeloader به یک سارق اطلاعات تبدیل شده و تلاش میکند تا ضمن تبلیغات دروغین، دادههای ذخیرهشده در مرورگرها را سرقت کند.

شرکت مایکروسافت نیز در 25 شهریور ماه در خصوص کارزار کلاهبرداری گسترده که به گروهی به نام DEV-0796 نسبت داده شده، هشدار داد که در آن از کارزار Chromeloader جهت آلوده کردن قربانیان به گونههای مختلفی از بدافزار استفاده میشود.

محققان ویامور نیز با انتشار یک گزارش فنی به نشانی زیر، انواع مختلف Chromeloader را که در دو ماه اخیر توسط مهاجمان بکار گرفته شده، تشریح نموده و اعلام نمودهاند برخی از آنها از کدهای بسیار مخربتری نیز استفاده میکنند.

https://blogs.vmware.com/security/2022/09/the-evolution-of-the-chromeloader-malware.html

بدافزارهای مخرب در این کارزار از طریق فایلهای ISO، در قالب تبلیغات مخرب و همچنین تغییر مسیر مرورگر و یا حتی دیدگاههای مرتبط با فیلمهای ویدیویی YouTube توزیع میشوند.

چندی پیش مایکروسافت اعلام نمود که به طور پیشفرض ماکروهای Office را مسدود مینماید، از آن زمان فایلهای ISO به روشی محبوبی برای توزیع بدافزار تبدیل شده است.

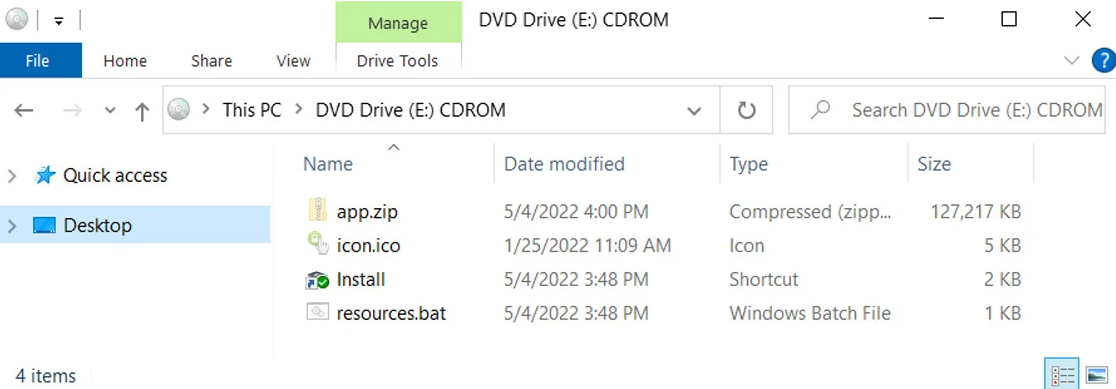

علاوه بر این، با دوبار کلیک بر روی فایل ISO در Windows 10 و نسخههای جدیدتر Windows، این فایلها به طور خودکار به عنوان یک CDROM تحت یک درایو جدید نصب شده و تبدیل به روشی کارآمد جهت توزیع همزمان چندین فایل بدافزاری شده است.

فایلهای ISO در کارزار ChromeLoader معمولاً شامل چهار فایل، یک فایل فشرده ZIP حاوی بدافزار، یک فایل ICON، یک فایل Batch نصب کننده بدافزار (که معمولاً Resources.bat نامیده میشود) و یک میانبر Windows که فایل Batch را راهاندازی میکند، میباشند.

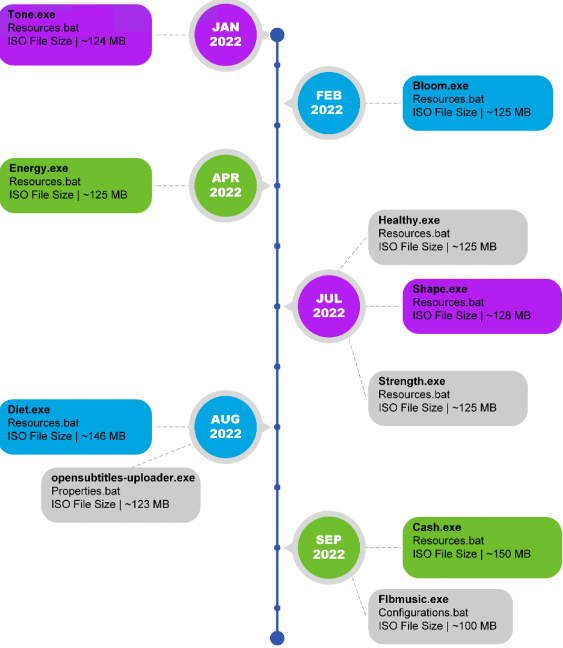

ویامور در بخشی از تحقیقات خود، از ابتدای سال میلادی جاری حداقل ده نوع Chromeloader را نمونهبرداری کرده که جالبترین آنها پس از آگوست مشاهده شده است.

اولین نمونه، از برنامهای به نام OpenSubtitles که به کاربران کمک میکند زیرنویس فیلمها و برنامههای تلویزیونی را پیدا کنند، الگوبرداری میکند. در این کارزار، مهاجمان به جای فایل معمول Resources.bat از فایلی به نام properties.bat که برای نصب بدافزار و ماندگاری در سیستم، اقدام به افرودن کلید در Registry میکند، استفاده میکنند.

مورد قابل توجه دیگر Flbmusic.exe است که از پخشکننده موسیقی FLB تقلید نموده و از فریمورک نرمافزاری الکترون (Electron runtime) بهره گرفته است. Flbmusic.exe این امکان را برای بدافزار فراهم میکند تا ماژولهای اضافی را برای ارتباطات شبکه و جاسوسی از درگاهها راهاندازی کند.

برای برخی از انواع Chromeloader، حملات کمی مخربتر بودند و با استخراج ZipBomb، سیستم را با عملیات Unpacking گسترده مواجه میکردند.

بنا بر گزارش شرکت ویامور، تا اواخر آگوست، از ZipBomb برای آلوده نمودن سیستمها استفاده شده است. ZipBomb در نفوذ اولیه با دو بار کلیک کاربر هنگام دانلود فایل پیوست توسط قربانی، بارگذاری و اجرا میشود. پس از اجرا، بدافزار سیستم کاربر را با بارگذاری بیش از حد دادهها از کار میاندازد.

مخربتر از آن، آن دسته از کارزارهای Chromeloader است که اقدام به انتشار باجافزار Enigma در قالب یک فایل HTML میکنند. Enigma نوعی باجافزار قدیمی است که از یک نصبکننده (Installer) مبتنی بر JavaScript و یک فایل اجرایی تعبیه شده در آن استفاده میکند تا بتواند مستقیماً در مرورگر پیشفرض راهاندازی شود.

پس از تکمیل رمزگذاری، پسوند «enigma.» به نام فایلها اضافه میشود. این باجافزار، فایل readme.txt که حاوی دستورالعمل و پیامی برای قربانیان است را بارگذاری میکند.

Chromeloader نمونهای بارز از کارزارهایی است که به عنوان یک ابزار تبلیغاتی شروع به کار کرده و با بکارگیری کدهای مخرب قویتر، قابلیتهای پرسودی برای تبلیغات کاذب فراهم نمودهاند.

منبع: