Sugar؛ باجافزاری جدید و قانع

گردانندگان باجافزار جدیدی با نام Sugar، کامپیوترهای شخصی را مورد هدف قرار داده و هر بار تنها مبلغ ناچیزی را به عنوان باج از قربانیان درخواست میکنند.

این باجافزار در قالب خدمات موسوم به “باجافزار به عنوان سرویس” (Ransomware-as-a-Service – به اختصار RaaS) طراحی و ساخته شده است. در خدمات RaaS، صاحب باجافزار، فایل مخرب را بهعنوان یک سرویس به متقاضی اجاره میدهد. متقاضی که ممکن است در برنامهنویسی تخصصی نداشته باشد تنها وظیفه انتشار باجافزار را بر عهده دارد. در نهایت بخشی از مبلغ اخاذی شده از قربانی به صاحب باجافزار و بخشی دیگر به متقاضی میرسد.

فعالیت باجافزار Sugar از آبان ماه امسال آغاز شده و به آرامی سرعت خود را افزایش داده است. نام این باجافزار بر اساس نام سایت مرتبط با گردانندگان این بدافزار که “sugarpanel.space” بوده، Sugar نامگذاری شده است.

برخلاف سایر حملات باجافزاری که تاکنون در اخبار خواندهاید، به نظر میرسد که گردانندگان Sugar به جای شبکههای سازمانی، دستگاههای شخصی را که احتمالاً متعلق به کاربران عادی یا مشاغل کوچک است، مورد هدف قرار میدهند. به این ترتیب، هنوز مشخص نیست که این باجافزار چگونه توزیع میشود یا قربانیان را آلوده میکند.

زمانی که باجافزار Sugar فعال میشود، جهت دریافت نشانی IP و موقعیت جغرافیایی دستگاه، به whatismyipaddress.com و ip2location.com متصل میشود. سپس اقدام به دریافت یک فایل 76 مگابایتی از نشانی زیر میکند اما نحوه استفاده از این فایل تاکنون برای محققان مشخص نشده است.

http://cdn2546713.cdnmegafiles.com/data23072021_1.dat

در نهایت باجافزار جهت دریافت و ارسال اطلاعات مرتبط با حمله در حال انجام، به سرور کنترل و فرماندهی (Command and Control – به اختصار C2) به نشانی 179.43.160.195 متصل میشود. باجافزار همچنان به فراخوانی سرور C2 در حین اجرا ادامه داده و احتمالاً سرویس RaaS را متناسب با وضعیت حمله بهروزرسانی میکند.

باجافزار مذکور، تمام فایلها را به جز مواردی که در پوشههای زیر فهرست شدهاند یا دارای نامهای زیر میباشند، رمزگذاری میکند.

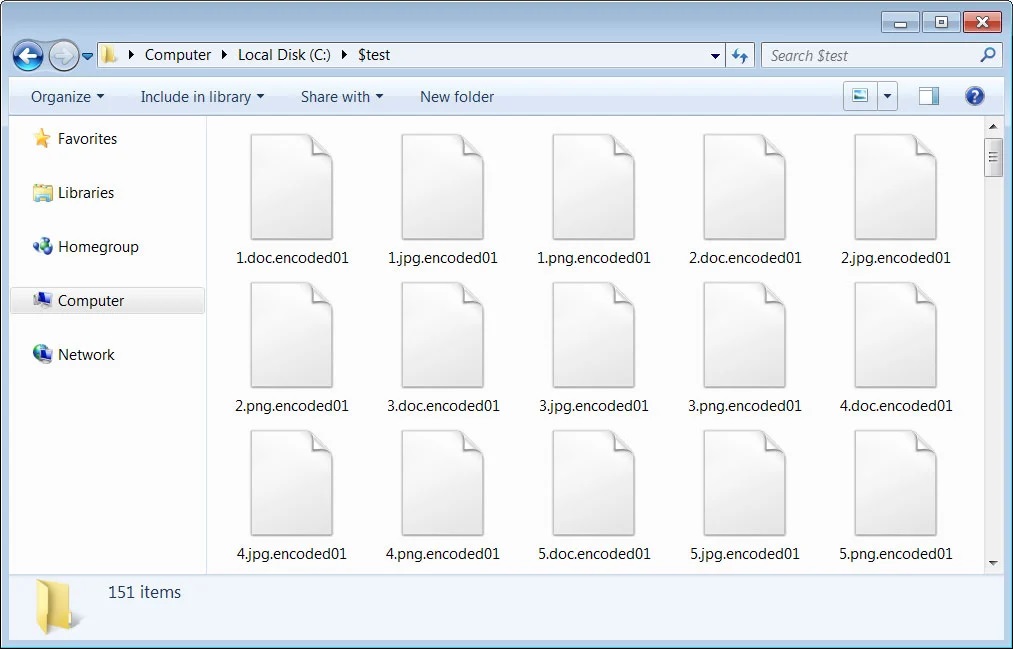

این باجافزار، فایلها را با استفاده از الگوریتم رمزگذاریSCOP رمزگذاری میکند. فایلهای رمزگذاری شده همانطور که در تصویر زیر نشان داده شده، دارای پسوند encoded01. میباشند.

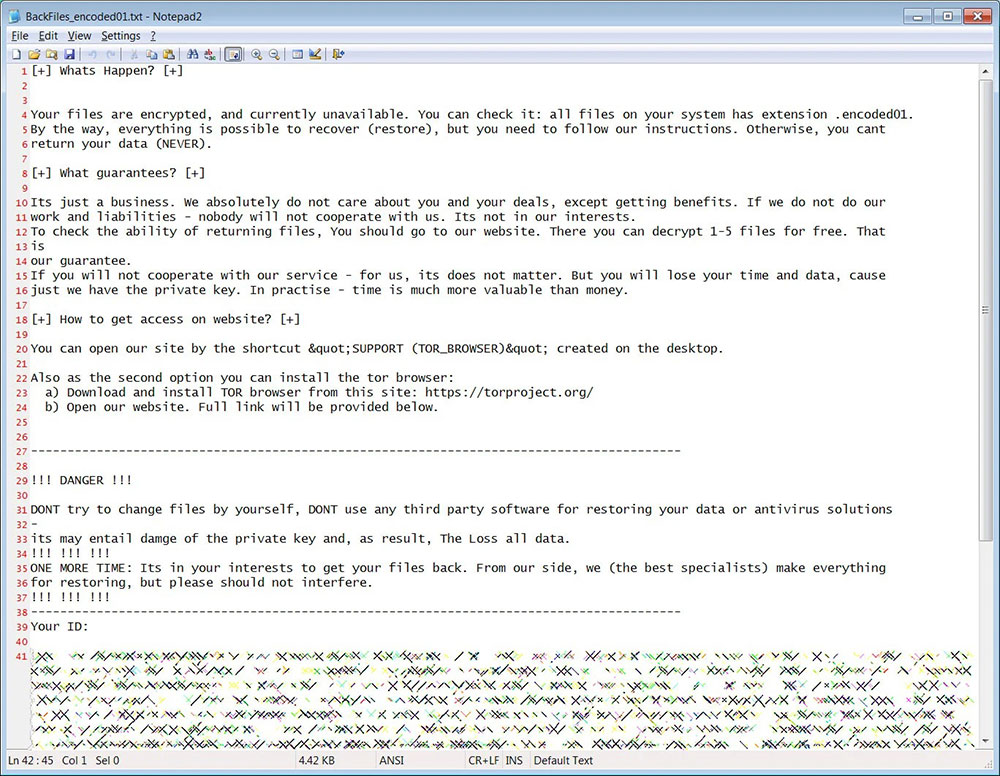

باجافزار Sugar همچنین اعلان باجگیری (Ransom Note) به نام BackFiles_encoded01.txt را در هر پوشهای که جستجو میکند، قرار میدهد. اعلان باجگیری حاوی اطلاعاتی درباره وضعیت فایلهای قربانی، یک شناسه منحصربهفرد و پیوندی به یک سایت Tor جهت دریافت اطلاعات پرداخت باج میباشد. این سایت Tor در نشانی زیر قرار دارد.

chat5sqrnzqewampznybomgn4hf2m53tybkarxk4sfaktwt7oqpkcvyd.onion

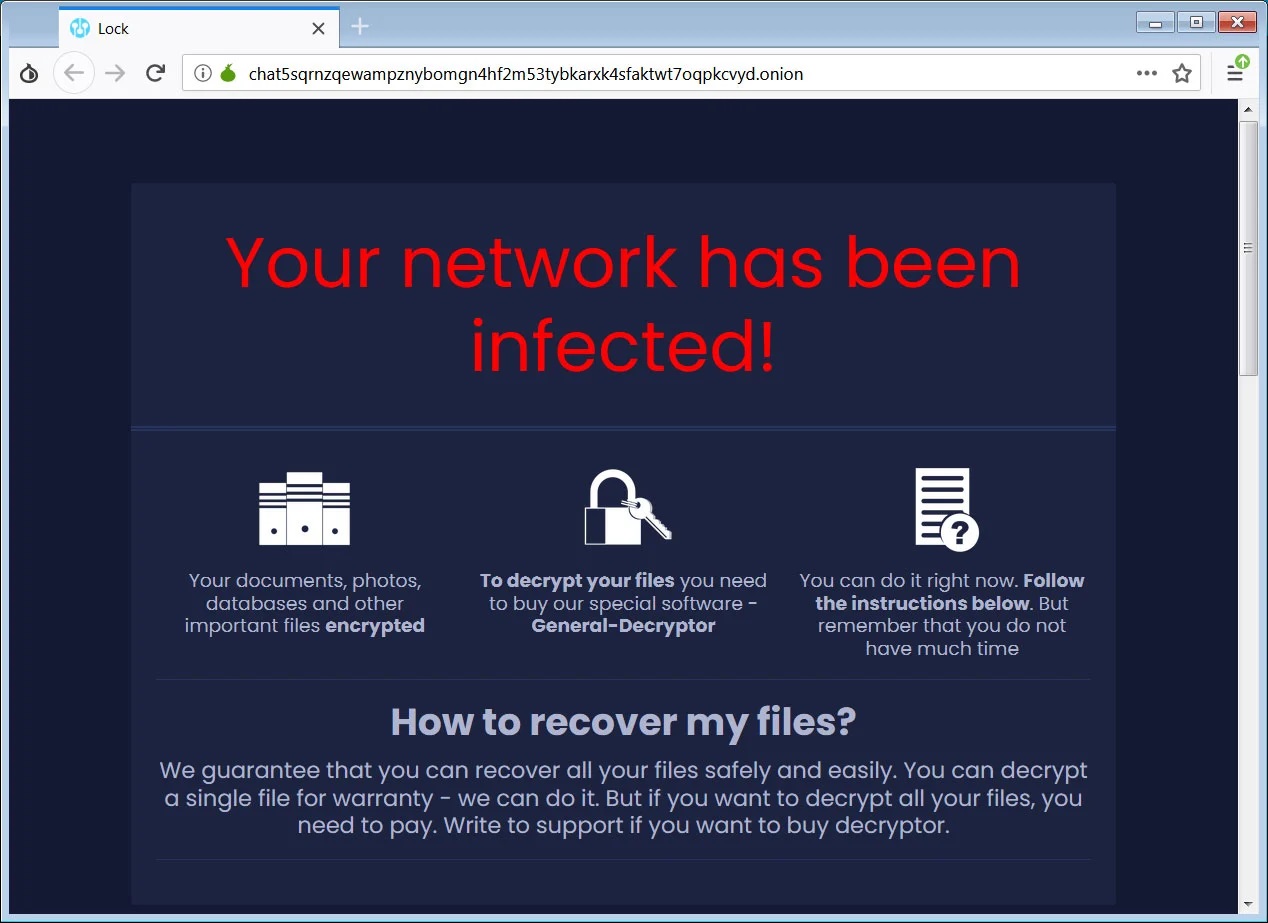

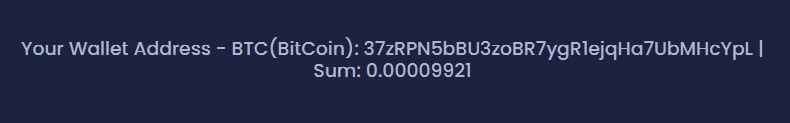

هنگام بازدید از این سایت Tor، یک صفحه اختصاصی برای قربانی حاوی نشانی کیفپول بیت کوین جهت ارسال باج درخواست شده و بخش ارسال پیام (Chat) نمایش داده میشود. علاوه بر این، در این صفحه اختصاصی، قربانی امکان رمزگشایی پنج فایل رمزگذاری شده را به صورت رایگان دارد.

مبلغ باج درخواست شده توسط گردانندگان این باجافزار بسیار کم است و فقط چند صد دلار برای دادن کلید رمزگشایی درخواست میکنند. در یک محیط آزمایشگاهی، در یکی از حملات، Sugar تنها 0.00009921 بیت کوین به ارزش 4.01 دلار، باج خواسته بود. البته بر اساس نتایج تحقیقات به نظر میرسد که باجافزار بر اساس تعداد فایلهای رمزگذاریشده، میزان باج درخواستی را محاسبه میکند.

برخلاف سایر آلودگیهای باجافزاری، فایل اجرایی مخرب حتی پس از پایان رمزگذاری نیز اجرا میشود. اما هیچ تنظیمی نیز جهت شروع خودکار باجافزار در آینده وجود ندارد و به نظر نمیرسد به رمزگذاری اسناد جدید ادامه دهد. در حال حاضر مشخص نیست که این باجافزار دارای نقاط ضعفی باشد که بتوان با بهرهجویی از آنها و بدون پرداخت باج، فایلها را رمزگشایی کرد.

منبع: