BlackMatter نیز در پی سرورهای ESXi

مهاجمان BlackMatter با بکارگیری یک رمزگذار تحت Linux در حال آلودهسازی بسترهای مجازی VMware ESXi و رمزگذاری ماشینهای مجازی آنها هستند.

این در حالی است که سازمانها به دلایلی همچون تسهیل و تسریع فرایند تهیه نسخه پشتیبان، سادگی نگهداری، بهینهتر شدن استفاده از منابع سختافزاری و مدیریت منابع بیش از هر زمانی به بسترهای مجازی روی آوردهاند.

در ادامه این مطلب که با همکاری شرکت مهندسی شبکه گستر و مرکز مدیریت راهبردی افتای ریاست جمهوری تهیه شده، این گونه جدید از باجافزار گروه BlackMatter مورد بررسی قرار گرفته است.

BlackMatter یک گروه باجافزاری نسبتاً جدید است که حملات آن از ماه گذشته آغاز شده است. ۳۰ تیر، گردانندگان این باجافزار در یکی از تالارهای گفتگوی اینترنتی هکرها، اقدام به انتشار پیامهایی در خصوص خرید اطلاعات دسترسی شبکههای سازمانی کردند.

با بررسی پیامهای مهاجمان و نحوه عملکرد آنها به نظر میرسد که گردانندگان باجافزار BlackMatter افرادی بسیار حرفهای بوده و به احتمال زیاد باجافزار آنها، بر پایه باجافزاری مطرح و سابقهدار توسعه داده شده است. برخی محققان نیز معتقدند باجافزار BlackMatter محصول گروهی است که قبلاً با DarkSide و REvil همکاری داشتهاند. پس از یافتن نمونههای این باجافزار توسط محققان، مشخص شد که روالها و روش رمزگذاری مورد استفاده در این باجافزار، همان شیوه منحصربهفرد مورد استفاده در DarkSide است.

سال گذشته گزارش شد که گردانندگان باجافزار REvil، برای فرار از پیگیردهای قانونی، اقدام به تغییر نام خود به DarkSide کردهاند. در عین حال ظهور DarkSide موجب افول REvil نشد و طی یک سال گذشته هر دوی آنها فعال ماندند. حمله DarkSide به خط لوله کولونیال و انتشار گسترده REvil با سوءاستفاده از یک آسیبپذیری روز-صفر در Kaseya VSA در ماههای گذشته یکبار دیگر حساسیت نهادهای قانونی به این جرایم سایبری را تشدید کرد؛ به نحوی که مدتی کوتاه پس از اجرای حملات مذکور، سایتهای پرداخت باج این دو باجافزار غیرفعال شدند.

برخی منابع احتمال میدهند که این اتفاقات در نتیجه مذاکرات اخیر کاخ سفید با مسکو در مورد لزوم توقف حملات باجافزاری مهاجمان روسی به سازمانها و زیرساختهای آمریکا رخ داده و فشار دولت روسیه عامل اصلی تعطیلی REvil و DarkSide بوده است. همه اینها در کنار وجود شباهتهایی دیگر سبب شده که عدهای از کارشناسان امنیتی، BlackMatter را نام جدید REvil و DarkSide بدانند.

اخیراً یک محقق امنیتی یک رمزگذار ELF64 منتسب به گروه باجافزاری BlackMatter کشف نموده که به طور خاص سرورهای VMware ESXi را هدف حملات خود قرار میدهد. VMware ESXi یکی از محبوبترین بسترهای مجازیسازی است. تقریباً هر گروه معروف باجافزاری که سازمانها را بهصورت هدفمند مورد حمله قرار میدهد، ساخت رمزگذارهای قابل اجرا بر روی ESXi را در دستور کار قرار داده است. به نحوی که طی یک سال گذشته تعداد مهاجمانی که اقدام به عرضه نسخه تحت Linux از باجافزار خود بهمنظور هدف قرار دادن این بستر کردهاند روندی صعودی داشته است.

ظهور نسخه Linux باجافزار BlackMatter و در نتیجه توانایی آن در رمزگذاری فایلهای ESXi، دامنه تخریب آن را بهشدت افزایش میدهد. اگر چه ESXi به دلیل استفاده از یک هسته سفارشی، تفاوتهایی با توزیعهای متداول Linux دارد اما همان شباهتهای موجود به ویژه قابلیت اجرای فایلهای ELF64، آن را به اینگونه باجافزارها آسیبپذیرتر میکند.

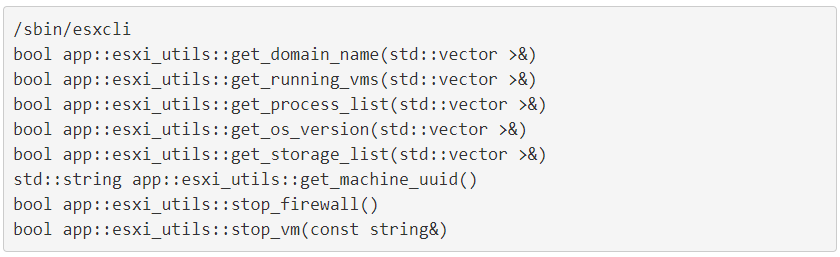

تحقیقات نشان داده که مهاجمان به منظور اجرای عملیات مختلف بر روی سرورهای VMware ESXi یک کتابخانه با نام esxi_utils را ایجاد مینمایند.

باجافزار با بهرهگیری از ابزار خط فرمان esxcli، فرامین متفاوتی همچون استخراج فهرست ماشینهای مجازی، توقف فایروال، توقف ماشین مجازی و موارد دیگر را اجرا میکند.

پس از اینکه همه ماشینهای مجازی متوقف میشوند، بر اساس پیکربندی موجود در باجافزار، اقدام به رمزگذاری فایلهایی با پسوند خاص میکند.

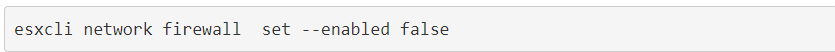

هدف از متوقف کردن ماشین توسط باجافزار، فراهم شدن امکان رمزگذاری آنها بدون هر گونه ممانعت ESXi است. با این توضیح که اگر به هر دلیل فایل پیش از آغاز فرایند رمزگذاری به درستی بسته نشده باشد، ممکن است دادههای آن برای همیشه از بین برود. همچنین با بکارگیری تابع ()stop_firewall، فرمان زیر جهت توقف فایروال اجرا میشود:

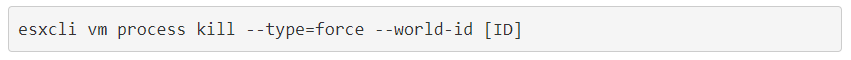

تابع ()stop_vm هم فرمان زیر را از طریق esxcli اجرا و ماشین مجازی را متوقف میکند:

هدف قرار دادن سرورهای ESXi در حملات باجافزاری خطری جدی است زیرا امکان رمزگذاری همزمان سرورهای متعدد را تنها با یک فرمان برای مهاجمان فراهم میکند. به خصوص آن که بسیاری از سازمانها به این نوع بسترهای مجازی برای سرورهای خود روی آوردهاند.

باجافزارهای معروف دیگری نظیر REvil،وBabuk،وRansomExx/Defray،وMespinoza،وGoGoogle نیز از رمزگذارهای Linux برای هدف قرار دادن ماشینهای مجازی ESXi استفاده میکنند.