بهروزرسانی اضطراری مایکروسافت برای ترمیم آسیبپذیری PrintNightmare

شرکت مایکروسافت (Microsoft Corp) اقدام به انتشار بهروزرسانی اضطراری یرای ترمیمآسیبپذیری روز-صفر CVE-2021-34527، معروف به PrintNightmare کرده است. بر اساس گزارشهای منتشر شده آسیبپذیری مذکور از مدتی پیش مورد سوءاستفاده مهاجمان قرار گرفته است.

CVE-2021-34527 از وجود ضعفی در بخش Print Spooler سیستم عامل Windows ناشی میشود و بهرهجویی از آن، مهاجم را قادر به اجرای کد به صورت از راه دور با سطح دسترسی SYSTEM میکند.

در ادامه این مطلب که با همکاری شرکت مهندسی شبکه گستر و مرکز مدیریت راهبردی افتای ریاست جمهوری تهیه شده جزییات این بهروزرسانی ارائه شده است.

بهروزرسانی منتشر شده به تفکیک سیستم عامل در جدول زیر قابل دسترس است.

|

عنوان سیستم عامل |

لینک اصلاحیه |

|

Windows Server 2012 R2 (Server Core installation) |

|

|

Windows Server 2012 R2 |

|

|

Windows Server 2012 (Server Core installation) |

[در زمان انتشار خبر] هنوز در دسترس قرار نگرفته است. |

|

Windows Server 2012 |

[در زمان انتشار خبر] هنوز در دسترس قرار نگرفته است. |

|

Windows Server 2008 R2 for x64-based Systems Service Pack 1 (Server Core installation) |

|

|

Windows Server 2008 R2 for x64-based Systems Service Pack 1 |

|

|

Windows Server 2008 for x64-based Systems Service Pack 2 (Server Core installation) |

|

|

Windows Server 2008 for x64-based Systems Service Pack 2 |

|

|

Windows Server 2008 for 32-bit Systems Service Pack 2 (Server Core installation) |

|

|

Windows Server 2008 for 32-bit Systems Service Pack 2 |

|

|

Windows RT 8.1 |

|

|

Windows 8.1 for x64-based systems |

|

|

Windows 8.1 for 32-bit systems |

|

|

Windows 7 for x64-based Systems Service Pack 1 |

|

|

Windows 7 for 32-bit Systems Service Pack 1 |

|

|

Windows Server 2016 (Server Core installation) |

[در زمان انتشار خبر] هنوز در دسترس قرار نگرفته است. |

|

Windows Server 2016 |

[در زمان انتشار خبر] هنوز در دسترس قرار نگرفته است. |

|

Windows 10 Version 1607 for x64-based Systems |

[در زمان انتشار خبر] هنوز در دسترس قرار نگرفته است. |

|

Windows 10 Version 1607 for 32-bit Systems |

[در زمان انتشار خبر] هنوز در دسترس قرار نگرفته است. |

|

Windows 10 for x64-based Systems |

|

|

Windows 10 for 32-bit Systems |

|

|

Windows Server, version 20H2 (Server Core Installation) |

|

|

Windows 10 Version 20H2 for ARM64-based Systems |

|

|

Windows 10 Version 20H2 for 32-bit Systems |

|

|

Windows 10 Version 20H2 for x64-based Systems |

|

|

Windows Server, version 2004 (Server Core installation) |

|

|

Windows 10 Version 2004 for x64-based Systems |

|

|

Windows 10 Version 2004 for ARM64-based Systems |

|

|

Windows 10 Version 2004 for 32-bit Systems |

|

|

Windows 10 Version 21H1 for 32-bit Systems |

|

|

Windows 10 Version 21H1 for ARM64-based Systems |

|

|

Windows 10 Version 21H1 for x64-based Systems |

|

|

Windows 10 Version 1909 for ARM64-based Systems |

|

|

Windows 10 Version 1909 for x64-based Systems |

|

|

Windows 10 Version 1909 for 32-bit Systems |

|

|

Windows Server 2019 (Server Core installation) |

|

|

Windows Server 2019 |

|

|

Windows 10 Version 1809 for ARM64-based Systems |

|

|

Windows 10 Version 1809 for x64-based Systems |

|

|

Windows 10 Version 1809 for 32-bit Systems |

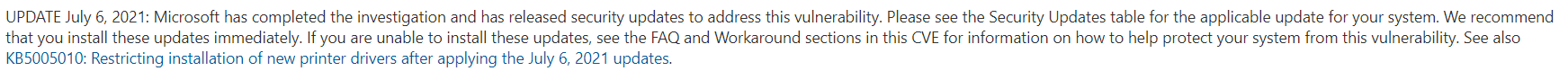

انتظار میرود بهروزرسانی مربوط به سایر نسخ قابل پشتیبانی Windows بهزودی منتشر شود. لذا در صورت استفاده سازمان از هر یک سیستمهای عاملی که فاقد لینک در جدول بالا هستند توصیه میشود جهت اطلاع از انتشار بهروزرسانی مربوطه به لینک زیر مراجعه شود:

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2021-34527

لازم به ذکر است علاوه برای فراهم کردن امکان اجرای کد بهصورت از راه دور (RCE)، سوءاستفاده از PrintNightmare امکان ترفیع سطح دسترسی محلی (LPE) را هم میسر میکند. اما برخی محققان گزارش کردهاند که این بهروزرسانی منتشر شده صرفاً ضعف RCE را ترمیم میکند. در صورت صحیح بودن این ادعا، امکان سوءاستفاده از CVE-2021-34527 بهصورت محلی (Locally) با هدف ارتقای سطح دسترسی همچنان ممکن خواهد بود.

همچنین در مقاله فنی زیر، مایکروسافت به تغییر مقدار RestrictDriverInstallationToAdministrators در Registry با هدف محدود ساختن نصب درایور چاپگر به کاربران دارای سطح دسترسی Administrator نیز به عنوان یک اقدام اختیاری اشاره کرده است:

https://support.microsoft.com/en-us/topic/31b91c02-05bc-4ada-a7ea-183b129578a7

مایکروسافت به تمامی مشتریان توصیه کرده که در اسرع وقت نسبت به نصب اصلاحیههای بهروزرسانیهای عرضه شده اقدام کنند. اگر به هر دلیل امکان نصب فوری آنها وجود ندارد توصیه میشود راهکارهای موقت اشاره شده در لینک زیر اعمال شود:

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2021-34527

منابع:

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2021-34527

https://kc.mcafee.com/corporate/index?page=content&id=KB94659