اجرای ماشین مجازی برای مخفی کردن فایلهای مخرب باجافزار

بر اساس گزارشی که شرکت امنیتی سوفوس آن را منتشر کرده، Maze، یکی از مخربترین باجافزارهای فعال این روزها با راهاندازی یک ماشین مجازی بر روی دستگاه قربانی فایلهای خود را از دید محصولات امنیتی مخفی نگاه میدارد.

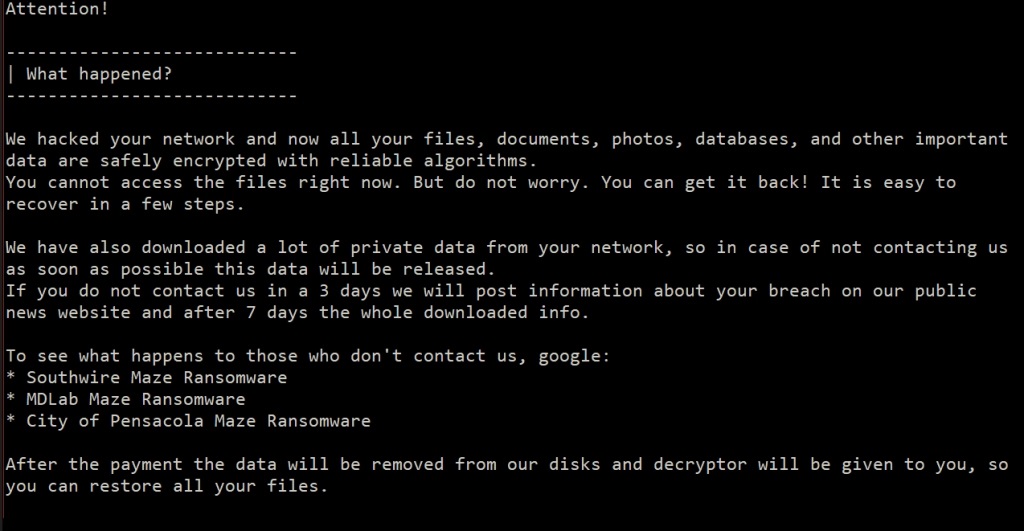

به گزارش شرکت مهندسی شبکه گستر، حملات مهاجمان Maze هدفمند بوده و در صورت موفقیت در نفوذ به شبکه قربانی، پیش از آغاز رمزگذاری، فایلهای با اهمیت را شناسایی و نسبت به سرقت آنها اقدام میکنند. در ادامه ضمن اخاذی مبالغ هنگفت، قربانی را تهدید به انتشار عمومی اطلاعات سرقت شده میکنند. در سال گذشته گردانندگان Maze در حملهای باجافزاری به شرکت Allied Universal، باجی ۲.۳ میلیون دلاری را از آن شرکت طلب کردند. مدتی بعد و با تحقق نیافتن این خواسته مهاجمان، ۷۰۰ مگابایت از دادههای Allied Universal در تالارهای گفتگوی نفوذگران منتشر و در دسترس قرار گرفته شد.

بر طبق گزارش سوفوس، این مهاجمان مدتی است که فایلهای مخرب Maze را بجای اجرای مستقیم بر روی دستگاه از طریق یک ماشین مجازی نصب شده بر روی سیستم مدیریت و توزیع میکنند.

بهعبارت دیگر ماشین مجازی، بستری حفاظت نشده را در اختیار مهاجمان قرار میدهد که امکان اجرای آزادانه فایلهای باجافزار را بدون نگرانی از شناسایی و مسدود شدن توسط محصولات امنیتی فراهم میکند.

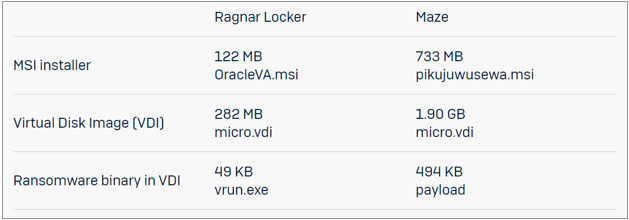

پیشتر در کارزارهای باجافزار Ragnar Locker نیز از این تاکتیک بهره گرفته شده بود.

مهاجمان Maze پس از رخنه به یکی از سیستمهای شبکه، با توزیع یک فایل MSI (با نام pikujuwusewa.msi)، نسخه 3.0.4 نرمافزار VirtualBox را بر روی دستگاه نصب و در ادامه یک ماشین مجازی با سیستم عامل Windows 7 را از طریق آن اجرا میکنند. حجم ماشین مذکور 2.6 گیگابایت گزارش شده است. این در حالی است که در Ragnar Locker از ماشینی با سیستم عامل Windows XP با حجم 404 مگابایت استفاده میشود. اگر چه استفاده از سیستم عامل Windows 7 موجب افزایش حجم دادههای دانلود شده توسط مهاجمان و در نتیجه بالاتر رفتن احتمال شناسایی حمله توسط راهبران امنیت سازمان میشود اما در عین حال قابلیتهای بیشتری – در مقایسه با Windows XP – در اختیار مهاجمان قرار میدهد.

Maze از موفقترین باجافزارهای اخیر موسوم به Human-operated است که گردانندگان بهطور مستمر در حال تکامل آن هستند.

این باجافزار از الگوریتمهای رمزگذاری RSA-2048 و ChaCha20 بهره میگیرد. Maze حمله به نهادهای دولتی و کارخانجات بزرگ را در کارنامه دارد.

مشروح گزارش سوفوس در لینک زیر قابل دریافت و مطالعه است: