از سرگیری فعالیت بدافزار بانکی Emotet

مهاجمان در یک کارزار هرزنامهای در حال انتشار گسترده بدافزار مخرب Emotet در سطح جهان هستند.

Emotet، یک بدافزار پیشرفته بانکی است که ساختاری پیمانهای و عملکردی کرمگونه دارد.

به گزارش شرکت مهندسی شبکه گستر، روش اصلی انتشار Emotet کارزارهای هرزنامهای است که در آنها با بهرهگیری از تکنیکهای مهندسی اجتماعی کاربر به سمت اجرای کد مخربی که نقش دریافت و اجرای این بدافزار را برعهده دارد هدایت میشود.

قابلیتهای مخرب Emotet به حدی است که در اواخر تیر ماه سال جاری گروه پاسخگویی حوادث رایانهای آمریکا اقدام به انتشار توصیه نامه امنیتی در خصوص آن نمود.

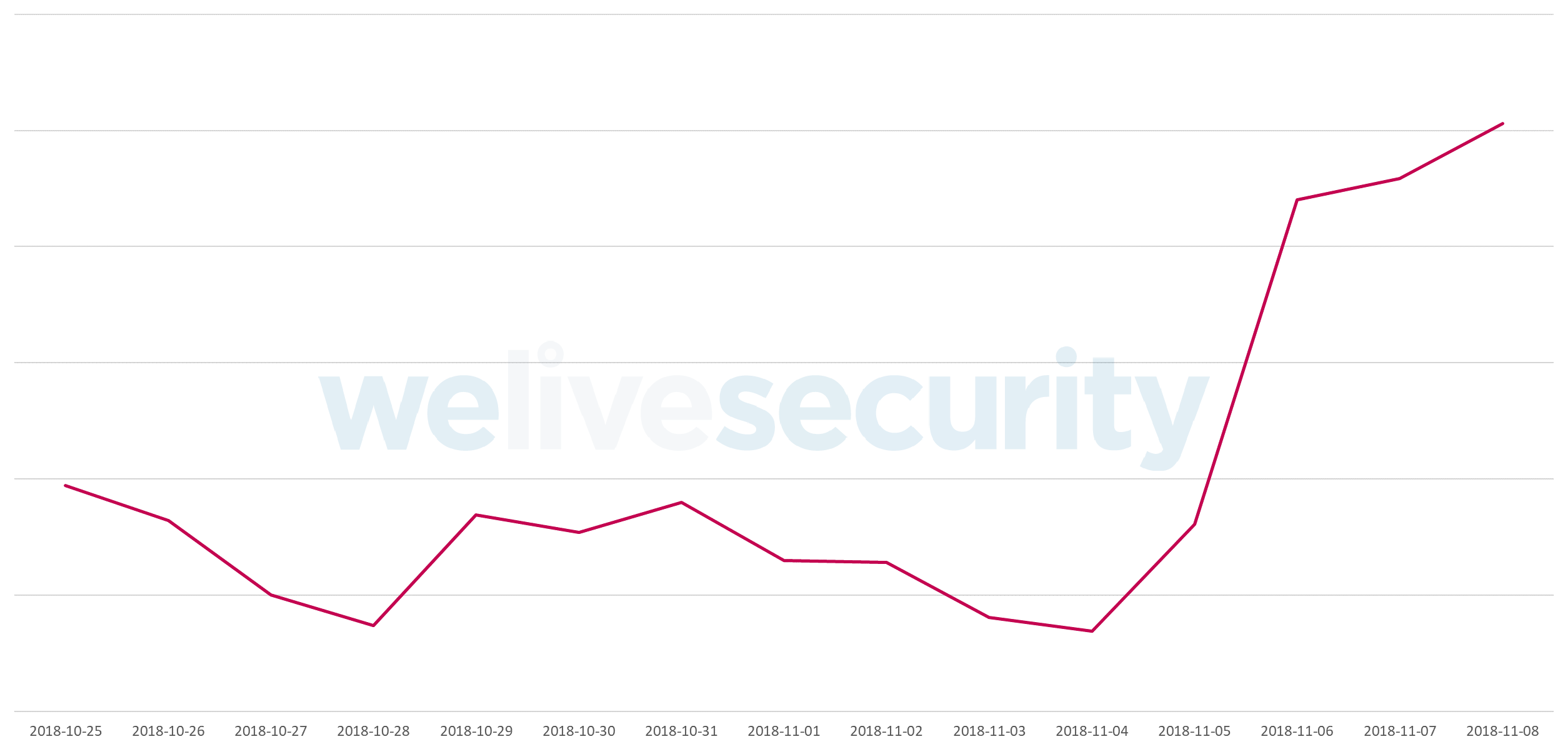

بر طبق گزارشی که شرکت ایست آن را منتشر کرده در حالی که برای مدتی از شدت فعالیت Emotet کاسته شده بود از اواسط آبان ماه انتشار آن از طریق یک کارزار هرزنامهای بهطور چشمگیری افزایش یافته است.

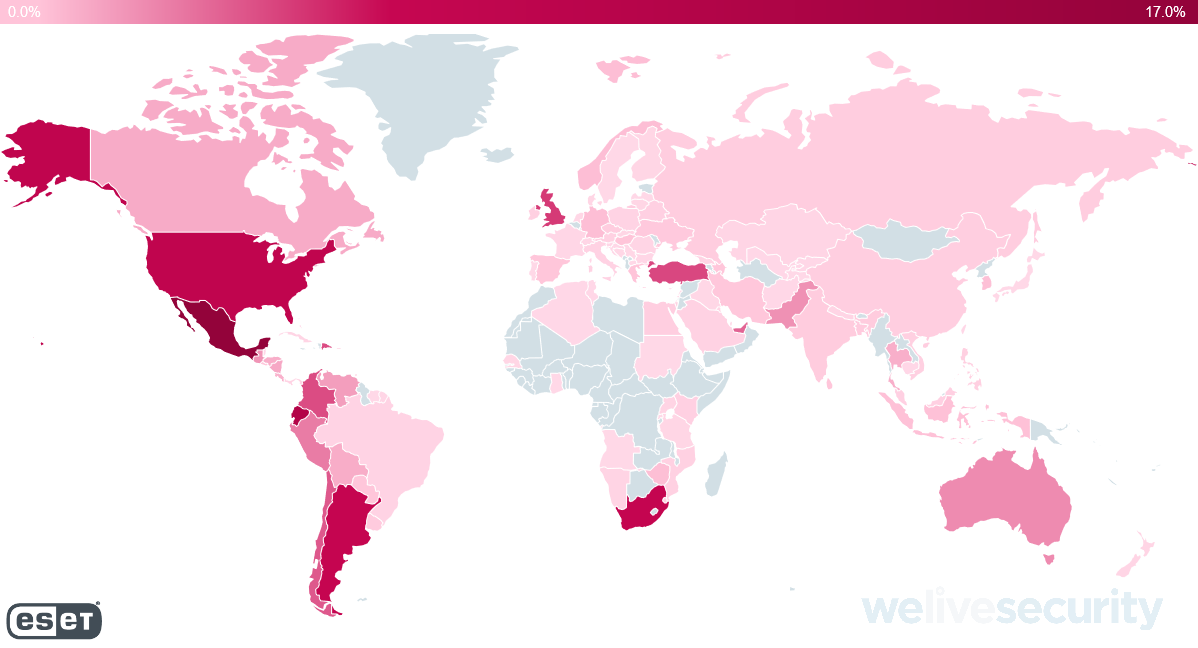

بیشترین آلودگیها به این بدافزار در کشورهای آمریکا، انگلیس، ترکیه و آفریقای جنوبی گزارش شده است.

بر اساس عناوین هرزنامههای ارسالی بهنظر میرسد که تمرکز گدانندگان این کارزار بر روی کاربران انگلیسی و آلمانی زبان است.

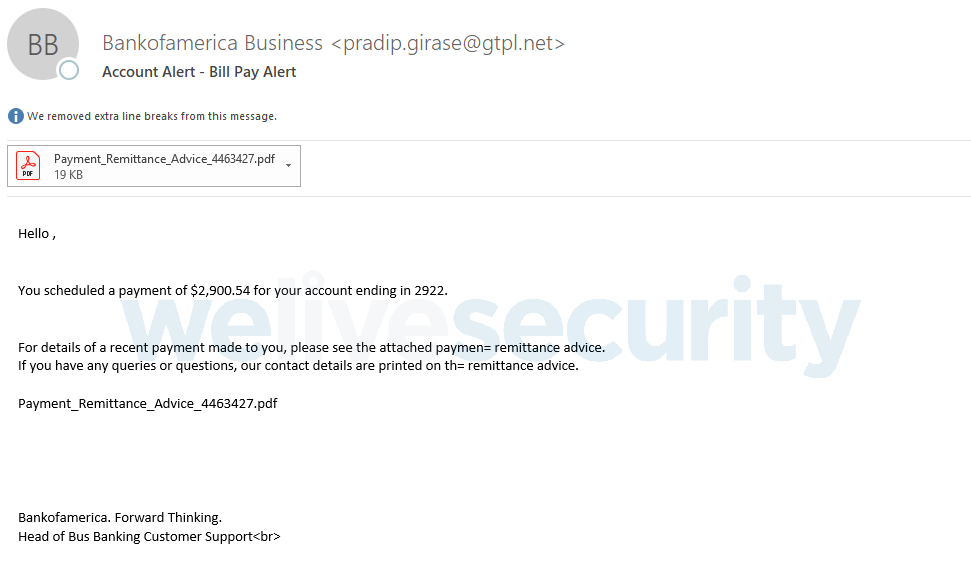

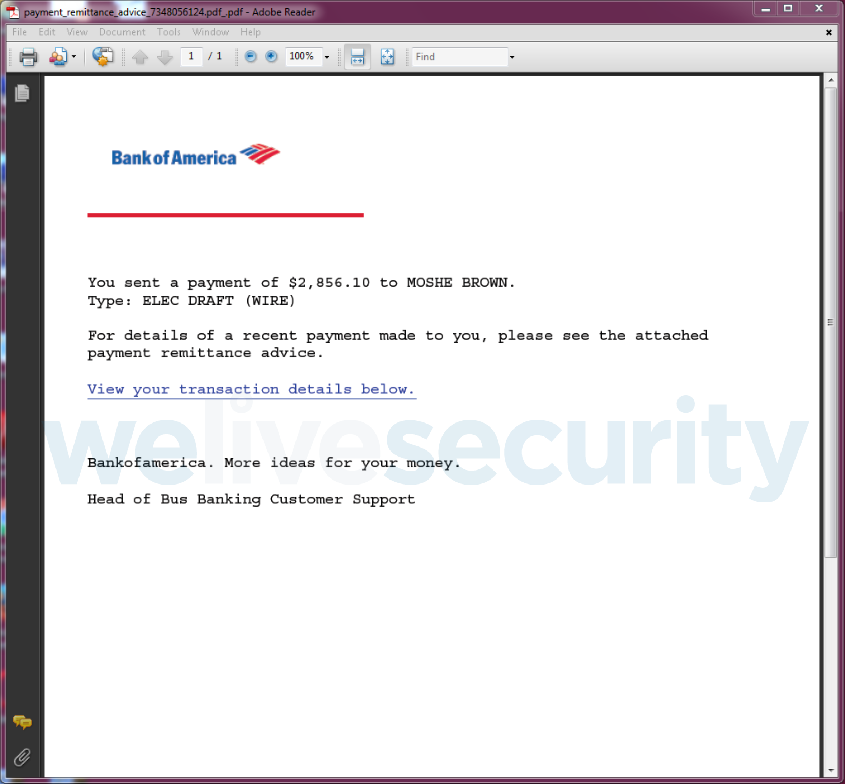

در هرزنامه اینطور القا میشود که ایمیل حاوی اطلاعاتی در خصوص صورتحساب، حساب بانکی و … است که از سوی یک سازمان معتبر و شناخته شده ارسال شده است.

پیوست برخی از هرزنامههای مذکور فایلی PDF است که در آن یک لینک مخرب درج شده است.

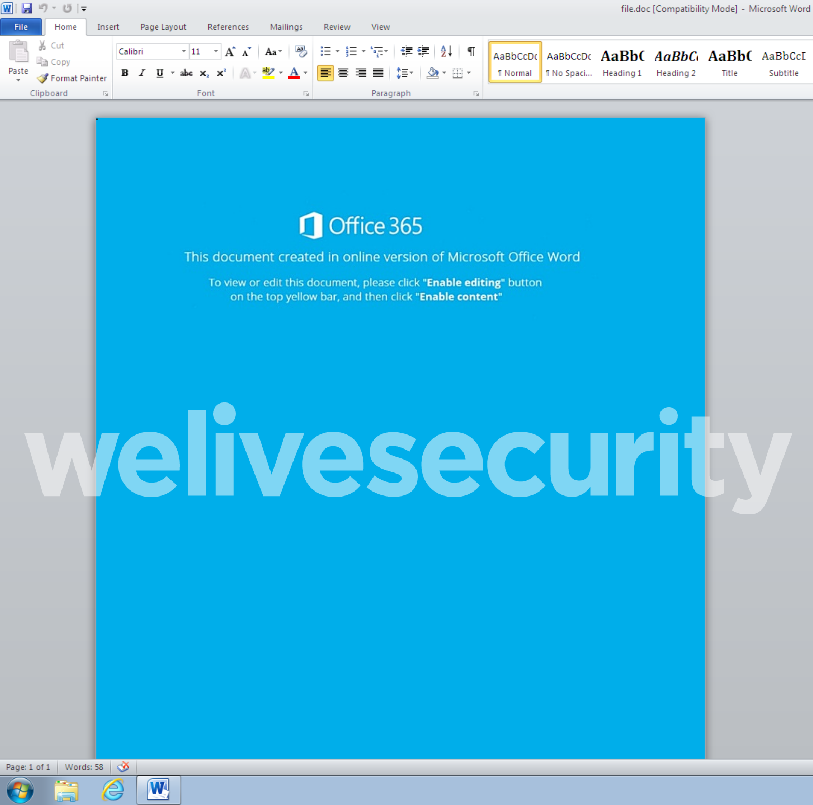

پیوست برخی دیگر نیز یک فایل Word حاوی ماکرو گزارش شده است.

همچنین ایست از شناسایی نمونههایی خبر داده که در آنها هرزنامه فاقد پیوست بوده و هدایت کاربر به فایل مخرب از طریق لینک درج شده در داخل ایمیل صورت می پذیرد.

Emotet منتشر شده در این کارزار، مجهز به قابلیتهایی همچون سرقت اطلاعات اصالتسنجی، انتشار در سطح شبکه، جمعآوری اطلاعات حساس و تغییر مسیر ترافیک شبکهای تبادل شده بر روی دستگاه آلوده است. این نسخه از Emotet با نامهای زیر قابل شناسایی است:

Bitdefender:

– Trojan.GenericKD.40719010

– Trojan.GenericKD.40719040

– Trojan.GenericKD.31343607

– Trojan.GenericKD.40718572

McAfee:

– RDN/Generic.grp

Sophos:

– Mal/Generic-S

– Troj/Emotet-AIU

– Mal/EncPk-AOF

ضمن اینکه نمونههایی از نصب بدافزارهای TrickBot و IcedId – علاوه بر Emotet – توسط این کارزار گزارش شده است.

مشروح گزارش ایست در لینک زیر قابل دریافت و مطالعه است: