جاسوسی، در پس برنامک ویژه بازیهای جام جهانی روسیه

شرکت امنیتی مکآفی از شناسایی جاسوسافزاری خبر داده که در قالب یک برنامک ویژه بازیهای جام جهانی روسیه کاربران دستگاههای با سیستم عامل Android را هدف قرار میدهد.

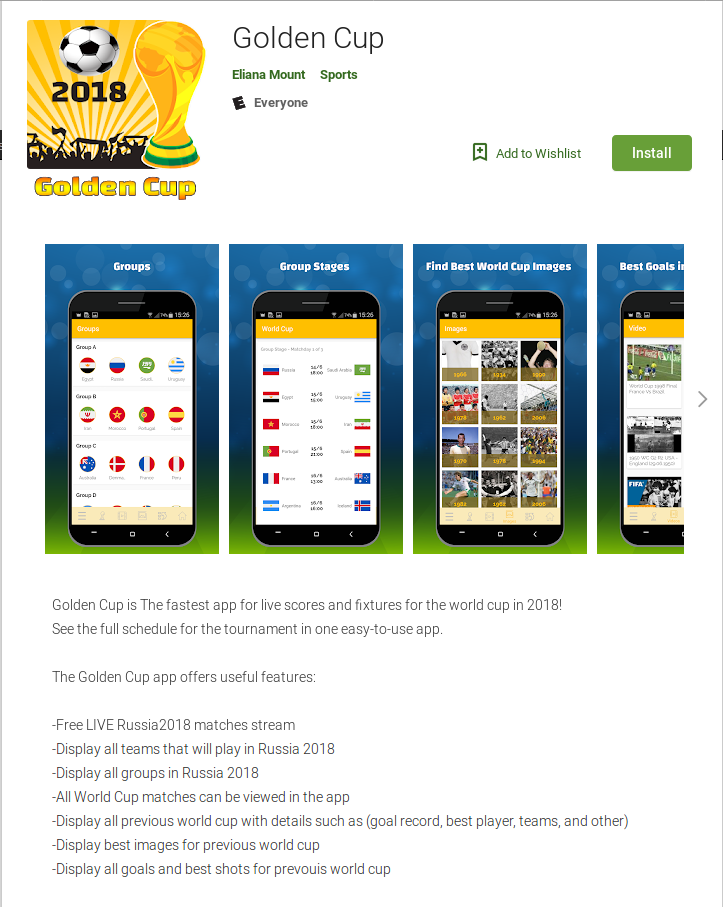

به گزارش شرکت مهندسی شبکه گستر، این برنامک مخرب با نام “Golden Cup” موفق شده تا به بازار رسمی شرکت گوگل – Play Store – که در آن سیاستهای امنیتی سختگیرانهتری در مقایسه با سایر بازارهای Android اعمال میشود راه پیدا کند.

در توضیحات نمایش داده شده در Play Store، پخش بازیها و نمایش نتایج، قابلیتهای اصلی Golden Cup عنوان شده است.

با نصب آن، کاربر با یک برنامک معمول ورزشی روبرو میشود. اکثر اطلاعات آن از یک سرور وب، بدون هر گونه فعالیت مخرب، فراخوانی و به کاربر نمایش داده میشود. اما در پشت صحنه و بدون اطلاع کاربر اطلاعات او به سروری دیگر ارسال میگردد.

از جمله اطلاعات استخراج شده میتوان به موارد زیر اشاره کرد:

- شماره تماس

- برنامکهای نصب شده بر روی گوشی

- مدل دستگاه، سازنده و شماره سریال دستگاه

- میزان ظرفیت آزاد بر روی حافظه

- شناسه دستگاه

- نسخه سیستم عامل Android نصب شده

- شناسههای IMEI و IMSI

اطلاعات مذکور تنها بخش از مواردی است که Golden Cup اقدام به سرقت آنها میکند. این برنامک قادر به فراخوانی فایلهای DEX از سرورهای دیگر است. به همین ترتیب در مرحله بعدی، Golden Cup، پس از اتصال به سرور فرماندهی کد مخربی را دریافت و رمزگشایی میکند.

کد مخرب دریافت شده در مرحله دوم، برنامک را قادر به سرقت پیامکها، تماسها، فایلهای چندرسانهای و موقعیت دستگاه میکند.

سرور فرماندهی مرحله دوم متفاوت از سرور فرماندهی مرحله اول گزارش شده است.

گردانندگان این برنامک از پودمان Message Queuing Telemetry Transport بهعنوان کانال ارتباطی بین دستگاه آلوده شده و سرور مخرب با هدف ارسال و دریافت فرامین استفاده میکنند.

دادهها پیش از ارسال شدن به سرور فرماندهی با الگوریتم AES رمزگذاری میشوند. محققان مکآفی بر این باورند که هدف از این رمزگذری، عبور از سد بخش Google Bouncer و محصولات رصدکننده شبکه است.

هر چند گوگل به تازگی Golden Cup را از انباره Play Store حذف نموده اما بررسیهای شرکت مکآفی نشان میدهد که این برنامک مخرب همچنان بر روی برخی از گوشیها در حال فعالیت است.

شرکت مکآفی این جاسوسافزار را با عنوان Android/FoulGoal.A شناسایی میکند.

مشروح گزارش مکآفی در زیر قابل دریافت و مطالعه است:

https://securingtomorrow.mcafee.com/mcafee-labs/google-play-users-risk-a-yellow-card-with-android-foulgoal-a/