Satan، نمونهای از باجافزار بهعنوان سرویس

باجافزارهای رمزگذار را میتوان یکی از مخربترین و همچنین رایجترین تهدیدات دو سال اخیر قلمداد کرد. یکی از عوامل نگرانکننده که انتظار میرود سبب افزایش انتشار و گسترش این نوع بدافزارها شود عرضه باجافزار در قالب خدماتی موسوم به Ransomware-as-a-Service است. در این روش، نویسنده باجافزار، فایل مخرب را بهعنوان یک خدمت به متقاضی اجاره میدهد. متقاضی که ممکن است در برنامهنویسی تخصصی نداشته باشد تنها وظیفه انتشار باجافزار را بر عهده دارد. در نهایت بخشی از مبلغ اخاذی شده از قربانی به نویسنده و بخشی دیگر به متقاضی میرسد.

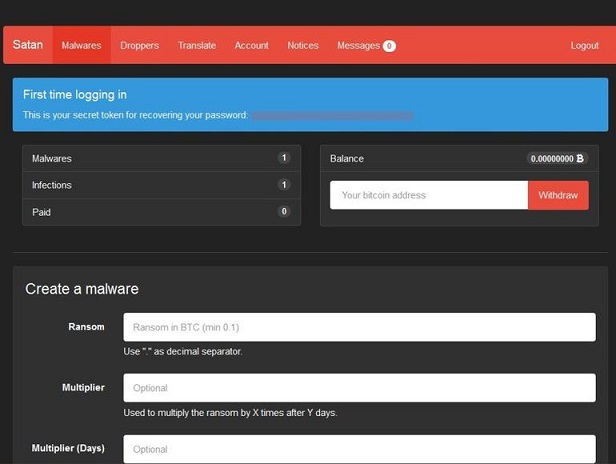

به گزارش شرکت مهندسی شبکه گستر به نقل از سایت PCrisk.com، گونه جدیدی از باجافزارها با نام Satan در قالب باجافزار بهعنوان سرویس در یکی از بازارهای زیرزمینی تبهکاران سایبری با نام Dark Web ارائه شده است.

این باجافزار پسوند فایلهای رمز شده را به stn. تغییر میدهد.

در فایل HTML اطلاعیه باجگیری (Ransom Note) ادعا میشود که فایلهای کاربر رمز شده و برگرداندن آنها به حالت اولیه بدون پرداخت باج عملاً غیرممکن است؛ ادعایی که با در نظر گرفتن استفاده این باجافزار از الگوریتمهای رمزگذاری RSA-2048 و AES-256 و نگهداری کلید خصوصی بر روی سرور فرماندهی ویروسنویسان حداقل در حال حاضر صحیح به نظر میرسد.

متقاضی بدخواه با مراجعه به سایت نویسنده یا نویسندگان Satan بر روی شبکه Dark Werb پس از معرفی یک کیف بیت کوین (Bitcoin Wallet) و مقدار مبلغ باج – بر اساس بیت کوین – می تواند فایل مخرب را دریافت کند.

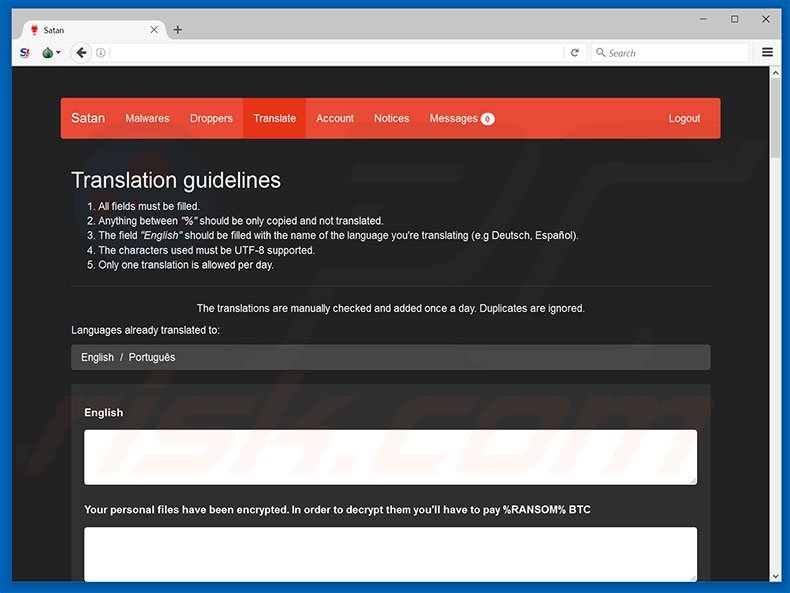

همچنین متقاضی قادر است تا اطلاعیه باج گیری را سفارشی کرده و حتی آن را به زبانی غیرانگلیسی درج کند.

پس از دریافت فایل مخرب، متقاضی میتواند با هر روش اقدام به آلوده نمودن دستگاههای قربانی کرده و در صورت پرداخت باج توسط قربانی 70 درصد مبلغ اخاذی شده را از آن خود کند. 30 درصد مبلغ نیز به جیب نویسنده یا نویسندگان باجافزار میرود.

تخمین زده میشود تنها در سال 2016 میلادی باجافزارها مسبب وارد آمدن 1 میلیارد خسارت شده باشند.

برای ایمن ماندن از گزند باجافزارها، رعایت موارد زیر توصیه میشود:

- از ضدویروس قدرتمند و بهروز استفاده کنید.

- از اطلاعات سازمانی بهصورت دورهای نسخه پشتیبان تهیه کنید. پیروی از قاعده ۱-۲-۳ برای دادههای حیاتی توصیه میشود. بر طبق این قاعده، از هر فایل سه نسخه میبایست نگهداری شود (یکی اصلی و دو نسخه بعنوان پشتیبان). فایلها باید بر روی دو رسانه دخیرهسازی مختلف نگهداری شوند. یک نسخه از فایلها میبایست در یک موقعیت جغرافیایی متفاوت نگهداری شود.

- با توجه به انتشار بخش قابل توجهی از باجافزارها از طریق فایلهای نرمافزار Office حاوی ماکروی مخرب، بخش ماکرو را برای کاربرانی که به این قابلیت نیاز کاری ندارند با فعال کردن گزینه “Disable all macros without notification” غیرفعال کنید. برای غیرفعال کردن این قابلیت، از طریق Group Policy، از این راهنما و این راهنما استفاده کنید.

- در صورت فعال بودن گزینه “Disable all macros with notification” در نرمافزار Office، در زمان باز کردن فایلهای Macro پیامی ظاهر شده و از کاربر میخواهد برای استفاده از کدهای بکار رفته در فایل، تنظیمات امنیتی خود را تغییر دهد. آموزش و راهنمایی کاربران سازمان به صرفنظر کردن از فایلهای مشکوک و باز نکردن آنها میتواند نقشی مؤثر در پیشگیری از اجرا شدن این فایلها داشته باشد. برای این منظور میتوانید از این دادهنماییها استفاده کنید.

- ایمیلهای دارای پیوست ماکرو را در درگاه شبکه مسدود کنید. بدین منظور میتوانید از تجهیزات دیواره آتش، همچون Sophos بهره بگیرید.

- سطح دسترسی کاربران را محدود کنید. بدین ترتیب حتی در صورت اجرا شدن فایل مخرب توسط کاربر، دستگاه به باجافزار آلوده نمیشود.

- در دوره های آگاهی رسانی شرکت مهندسی شبکه گستر، شرکت کنید. شرکت در این دورهها برای مشتریان فعلی و پیشین شرکت مهندسی شبکه گستر رایگان است.