67 درصد دستگاه های اندرویدی، آسیب پذیر به باج افزار جدید

به گزارش شرکت مهندسی شبکه گستر به نقل از شرکت ضدویروس Symantec، یک باج افزار اندرویدی از روشی جدید برای فریب کاربران بمنظور ارتقای حق دسترسی خود بر روی دستگاه آسیب پذیر استفاده می کند.

با استفاده از این روش، علاوه بر رمزنگاری فایل های دستگاه، باج افزار قادر به قفل کردن و تغییر PIN دستگاه و حتی حذف تمامی داده های کاربر با بهره گیری از Factory Reset خواهد بود.

بسیاری از باج افزارهای اندرویدی با نمایش دائمی یک تصویر به نحوی که کاربر قادر به بستن و یا باز کردن پنجره دیگری نباشد، دسترسی کاربر را محدود می کنند. در تصاویر نمایش داده شده توسط این گونه باج افزارها، معمولاً، اینطور القا می شود که قفل شدن دستگاه توسط نهادهای امنیتی و به دلیل نقض قوانین توسط کاربر، انجام شده است.

همچنین این باج افزارها اقدام به جمع آوری فهرست تماس های قربانی و رمزنگاری داده های او می کنند. در ادامه نیز، در پیامی کاربر را تهدید به حذف داده ها و ارسال فهرست سایت های مرور شده به افراد موجود در فهرست تماس می کنند.

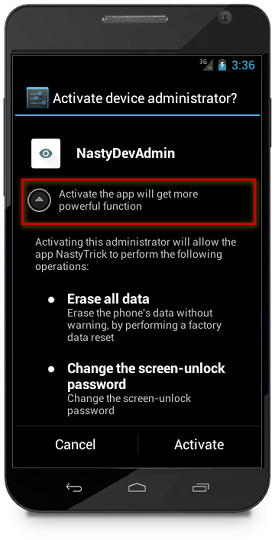

اما انجام خرابکاری های بیشتر، نیازمند استفاده از روش های مهندسی اجتماعی برای متقاعد کردن کاربر برای دادن حق دسترسی بالا به برنامک مخرب است. در گذشته این کار با نمایش پنجره تخصیص حق دسترسی Administrator به برنامک مخرب با توضیحاتی گمراه کننده (شکل زیر) انجام می شد.

این ارتقای دسترسی، برنامک را قادر به قفل کردن صفحه دستگاه، تغییر PIN یا انجام Factory Reset می کند. ضمن اینکه با این حق دسترسی باج افزار می تواند از حذف برنامک مخرب چه از طریق رابط کاربری و چه با استفاده از خط فرمان جلوگیری کند.

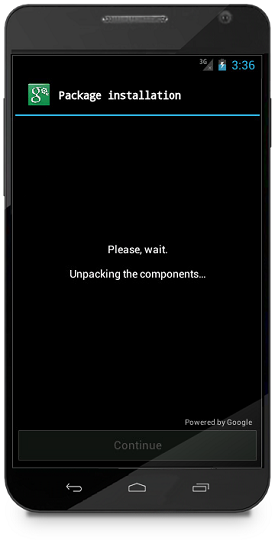

اما باج افزار جدید از روشی پیشرفته تر برای فریب کاربر بهره می گیرد. در گونه بررسی شده، باج افزار بلافاصله پس از فراخوانی پنجره تخصیص حق دسترسی Administrator به برنامک مخرب، پنجره ای از نوع TYPE_SYSTEM_ERROR را در لایه ای بالاتر نمایش داده و از کاربر می خواهد تا زمان باز شدن فایل های مورد نیاز برای نصب منتظر بماند.

پس از گذشت چند ثانیه، باج افزار پنجره ای دیگر، این بار از نوع TYPE_SYSTEM_OVERLAY را نمایش می دهد. در پنجره جدید که حاوی یک دگمه جعلی است به کاربر اعلام می شود که فرآیند نصب به پایان رسیده است. از ویژگی های TYPE_SYSTEM_OVERLAY این که این نوع پنجره ها از کاربر ورودی نمی گیرند. بنابراین هر گونه فشردن یا لمس کردن این پنجره عملاً به پنجره زیرین، یعنی پنجره تخصیص حق دسترسی Administrator به برنامک، منتقل می شود.

به گزارش شرکت مهندسی شبکه گستر به نقل از شرکت ضدویروس Symantec، از نسخه 5 به بعد سیستم عامل اندروید این دو نوع پنجره، بالاتر از پنجره های سیستمی قرار نمی گیرند. اما خبر بد اینکه 67 درصد دستگاه های اندرویدی از نسخه های پایین تر و عملاً آسیب پذیر به این نوع باج افزار استفاده می کنند.

بر طبق توضیحات شرکت Symantec، کاربرانی که از طریق Google Play اقدام به دریافت برنامک های خود می کنند و همچنین کاربرانی که قابلیت Verify Apps را بر روی دستگاه خود فعال کرده اند از گزند این باج افزار در امان هستند.