باز هم حملات DDoS؛ این بار سوءاستفاده از MySQL

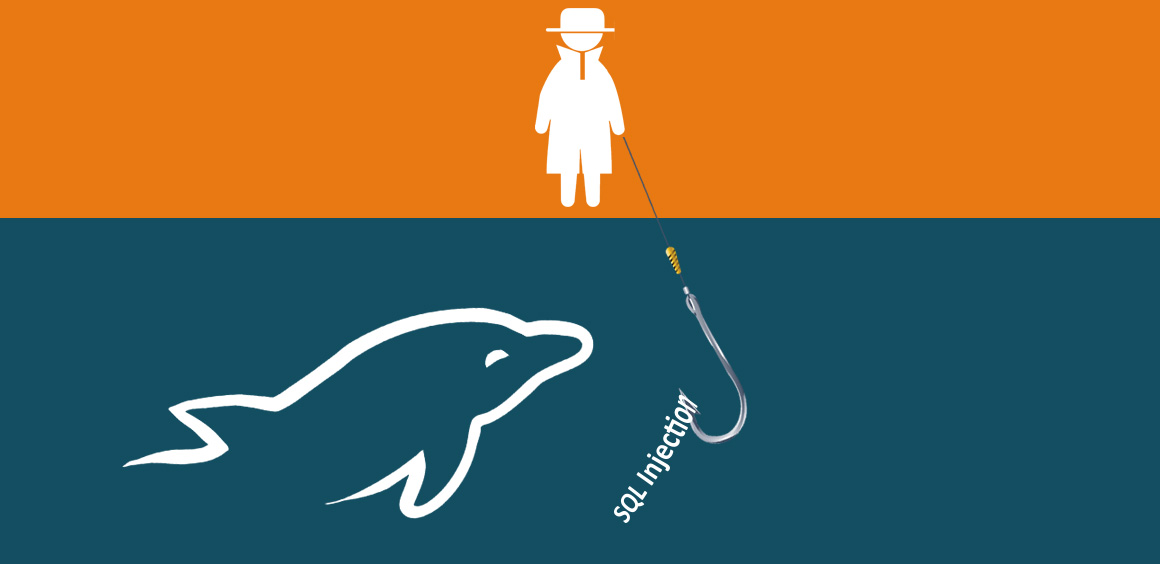

به گزارش شرکت مهندسی شبکه گستر به نقل از وبلاگ شرکت Symantec، نفوذگران با تزریق کد به سرورهای MySQL، این سرورها را آلوده به بدافزاری می کنند که آنها را مبدل به ابزاری برای اجرای “حملات توزیع شده برای از کاراندازی سرویس” (DDoS) می سازد.

بدافزار مورد استفاده این نفوذگران دارای دو گونه تحت Windows و تحت Linux است و بنابراین سرورهای MySQL مبتنی بر هر دو سیستم عامل را تهدید می کند.

این بدافزار، موسوم به Chikdos، جدید نیست و نخستین بار، در سال 2013، جزییات آن توسط گروه پاسخگویی حوادث رایانهای لهستان منتشر شد. در آن زمان، Chikdos از طریق اجرای حملات سعی و خطا (Brute-Force) بر روی پودمان SSH سعی در نفوذ به سرورها داشت.

اما در حملات جدید از قابلیت User-Defined Function، به اختصار UDF، بخش Database Engine نرم افزار MySQL سوءاستفاده شده است. UDF به برنامه نویسان امکان می دهد قابلیت های MySQL را از طریق کدهای Compile شده افزایش دهند.

که این نفوذگران با بهره گیری از حملات تزریق SQL، کد آلوده UDF را به پایگاه داده ها تزریق می کنند. همچنین این نفوذگران از فرمان DUMP SQL برای ذخیره کد تزریق شده به صورت یک کتابخانه استفاده می کنند که در نتیجه آن امکان اجرای مجدد آن توسط پروسه MySQL فراهم می شود.

در ادامه، کد آلوده تزریق شده اقدام به دانلود و اجرای بدافزار Chikdos کرده و از پهنای باند سرور آلوده شده برای اجرای حملات توزیع شده برای از کاراندازی سرویس سوءاستفاده می کند.

بر طبق بررسی های شرکت Symantec سرورهای MySQL آلوده شده در کشورهای هند، چین، برزیل، هلند، آمریکا، کره جنوبی، مکزیک، کانادا، ایتالیا، مالزی، نیجریه و ترکیه مشاهده شده اند. کشورهای هند و چین، بترتیب با 25 و 15 درصد، بیشترین سهم از آلودگی ها را داشته اند.

همچمنین Symantec گزارش داده که شواهدی یافته که از حملات توزیع شده برای از کاراندازی سرویس اجرا شده، بر ضد یک سرویس دهنده میزبانی آمریکایی و یک نشانی IP چینی استفاده شده است.

گفته می شود که دلیل هدف قرار دادن سرورهای MySQL پهنای باند بالای این سرورهاست که آنها را به ابزاری مناسب برای اجرای حملات توزیع شده برای از کاراندازی سرویس تبدیل می کند.

شرکت Symantec توصیه کرده که در حد امکان، سرورهای SQL، با حق دسترسی Administrator اجرا نشوند؛ از نصب بودن اصلاحیه های نرم افزارهای استفاده کننده از سرور SQL اطمینان حاصل شود و در زمان برنامه نویسی سیاست های امنیتی از جمله استفاده از روش های پیشگیری از ترزیق SQL مد نظر قرار بگیرد. همچنین به مدیران شبکه توصیه شده که از عدم وجود نام کاربری غیرمجاز بر روی سرور پایگاه داده ها و صحیح بودن تنظیمات بخش Remote Access آنها اطمینان حاصل کنند.