مقابله با بدافزارها با ابزارهایی فراتر از ضدویروس

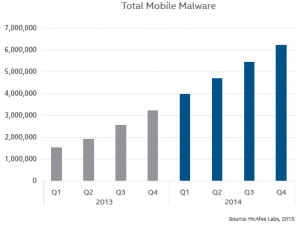

بر طبق گزارشی که شرکت McAfee در ماه فوریه منتشر ساخت، آزمایشگاه های این شرکت در هر دقیقه 387 نمونه جدید را به بانک بدافزارها اضافه می کنند. بر مبنای همین گزارش، تنها مجموع بدافزارهای موبایل در سه ماهه چهارم 2014 نسبت به سه ماهه سوم، 14 درصد افزایش داشته است.

بر طبق گزارشی که شرکت McAfee در ماه فوریه منتشر ساخت، آزمایشگاه های این شرکت در هر دقیقه 387 نمونه جدید را به بانک بدافزارها اضافه می کنند. بر مبنای همین گزارش، تنها مجموع بدافزارهای موبایل در سه ماهه چهارم 2014 نسبت به سه ماهه سوم، 14 درصد افزایش داشته است.

نویسندگان بدافزار با استفاده از کدهای چندریختی (Polymorphism) و متفاوت نمودن هر نمونه با نمونه های دیگر همان بدافزار و بهره گیری از روش هایی همچون دانلودهای سرراهی شانس موفقیت در آلوده ساختن سیستم های قربانیان را بیشتر و مقابله با آنها را دشوارتر می کنند.

این افراد با هدف قرار دادن لپ تاپ ها و گوشی های هوشمند کارکنان در زمان اتصال به شبکه غیرامن خارج از سازمان می کوشند تا از آنها بعنوان وسیله ای برای عبور از سد راهکارهای امنیتی و نفوذ به سرورهای سازمان استفاده کنند. این بدافزارها با آلوده ساختن دستگاه های کارکنان، اقدام به سرقت نام های کاربری و گذرواژه های سازمانی می کنند.

وب گاه CSO در مقاله ای به ارائه راهکارهایی برای مقابله سازمان ها با این نوع بدافزارهای جدید پرداخته که خلاصه ای از آن در ادامه این مقاله آمده است:

- مقابله با بدافزارهای امروزی با استفاده از ابزارهای شناسایی مشخصه ها و امضای یکتای بدافزارها دیگر کارآمد نیست. البته این به معنای حذف ابزارهای متکی بر امضای بدافزارها نیست. از این ابزارها نیز باید بعنوان یکی از لایه های امنیتی استفاده شود. سیستم های عامل OS X و Windows هر دو نرم افزارهایی با نام های بترتیب XProtect و Microsoft Security Essentials را به رایگان در اختیار کاربران قرار می دهند. بخصوص آنکه با ورود رایانش ابری به این حوزه و ذخیره امضای بدافزارهای جدید بر روی سرورها ابری، اینگونه ابزارها بسیار سریعتر از قبل می توانند در برابر بدافزارهای جدید واکنش نشان دهند.

- در کنار ابزارهای متکی بر امضای بدافزارها، از ابزارهای رفتار شناسی نیز برای کشف بدافزارها استفا شود.

- بهره گیری از ابزارهای فهرست سیاه DNS بسیار کمک کننده است. این ابزارها دسترسی سیستم کاربر به دامنه های مشکوک را محدود می کنند.

- استفاده از سامانه های تشخیص نفوذ (Intrusion Detection Systems) در لایه شبکه علاوه بر ماشین میزبان برای بررسی ترافیک شبکه و جلوگیری از حملات لازم است.

- از طریق VPNها، دیواره های آتش و سیستم های Load Balancing، بخصوص در شبکه DMZ، از زیرساخت شبکه سازمان حافظت شود.

- برنامه های تحت وب از لحاظ وجود ضعف ها و حفره های امنیتی، بصورت پیوسته، بررسی شود.

- روش های اصالت سنجی نوین بکار گرفته شود.