گزارش جدید مکآفی درباره تهدیدات سایبری

شرکت مکآفی “گزارش تهدیدات سایبری” برای سه ماهه سوم سال 2014 میلادی را منتشر کرد. روند تهدیدات جاری در سه ماهه گذشته، تجزیه و تحلیل ضعف امنیتی جدید BERserk، هشدار درباره خطرات و عواقب اعتماد بیش از حد کاربران به تجهیزاتی که در اختیار دارند و پیش بینی تهدیدات جدید برای سال آینده میلادی، از جمله سرفصلهای گزارش جدید مکآفی هستند.

شرکت مکآفی “گزارش تهدیدات سایبری” برای سه ماهه سوم سال 2014 میلادی را منتشر کرد. روند تهدیدات جاری در سه ماهه گذشته، تجزیه و تحلیل ضعف امنیتی جدید BERserk، هشدار درباره خطرات و عواقب اعتماد بیش از حد کاربران به تجهیزاتی که در اختیار دارند و پیش بینی تهدیدات جدید برای سال آینده میلادی، از جمله سرفصلهای گزارش جدید مکآفی هستند.

پیش بینی تهدیدات سایبری در سال آینده

در ابتدای گزارش مکآفی، بخشی به پیش بینی تهدیدات سایبری در سال پیش رو اختصاص داده شده است. به اعتقاد کارشناسان مکآفی، حوزههایی نظیر جاسوسی سایبری، فناوری Internet Of Things، حریم خصوصی کاربران، باج افزارها (Ransomware)، دستگاههای همراه، پایانههای فروشگاهی، بدافزارهای فعال در خارج از محیط Windows، ضعفهای امنیتی ناشناخته و فرار از محیط های قرنطینه امن (Sandbox)، از جمله مواردی هستند که در سال جدید 2015 میلادی خبرساز و بحث برانگیز خواهند بود.

جاسوسی سایبری: حملاتی که صرفاً به منظور جاسوسی صورت میگیرند، افزایش خواهد یافت. علاوه بر فعالان فعلی که خود را زیرکانهتر و طولانیتر مخفی میسازند تا اطلاعات مورد نظر خود را سرقت کنند، بازیکنان جدیدی نیز نظیر برخی دولتها برای کسب توان مانور بیشتر و مجرمان سایبری برای درآمد بیشتر، وارد این میدان خواهند شد.

اشیاء اینترنتی یا Internet Of Things: حمله به اشیاء و تجهیزات متصل به اینترنت بطور چشمگیری افزایش خواهد یافت. افزایش تعداد چشمگیر این اشیاء اینترنتی، ضریب امنیت پایین و با ارزش بودن دادههای موجود بر روی این اشیاء، از جمله عواملی هستند که باعث افزایش این حملات خواهند شد.

حریم خصوصی: حفظ محرمانگی اطلاعات و حریم خصوصی کاربران مورد دست اندازی قرار خواهند گرفت. دولت ها و شرکت ها نیز همچنان درباره مرز بین دسترسی مجاز و غیر مجاز به اطلاعات شخصی کاربران در کشمکش خواهند بود.

باج افزارها: بدافزارهای باجگیر راه های جدیدی را برای انتشار ابداع خواهند کرد، از روش های جدید رمز گذاری برای به گروگان گرفتن داده های قربانیان خود استفاده خواهند کرد و قربانیان خود را هدفمندانه و هوشمندانه تر انتخاب خواهند کرد.

دستگاههای همراه: با توسعه فناوری و کاربرد دستگاه های همراه (Mobile)، بسترهای جدیدی برای سوء استفاده نفوذگران، بدافزار نویسان و مجرمان سایبری فراهم خواهد شد. نابسامانی فروشگاه های اینترنتی که برنامه های (APP) همراه مخرب عرضه میکنند، همچنان ادامه یافته و قربانیان بیشتری خواهند گرفت.

پایانه های فروشگاهی: با یکپارچه شدن هرچه بیشتر عملیات خرید و پرداخت الکترونیکی توسط پایانه های فروشگاهی (POS)، این سامانه ها تبدیل به یک هدف با ارزش و سود آور برای مجرمان سایبری خواهند شد تا سرمایه گذاری و تلاش بیشتری جهت سوء استفاده از ضعف های این نوع سامانه ها صورت دهند.

بدافزارهای فراتر از Windows: بدافزارهایی که خارج از محیط سنتی و همیشگی Windows فعالیت میکنند، رو به افزایش خواهند گذاشت. ضعف های امنیتی نظیر ShellShock که بر روی سیستم های غیر Windows کشف و شناسایی شد، زنگ بیدارباشی برای طرفین میدان مبارزه بود. بدافزارنویسانی که تابحال خارج از Windows کار نکرده بودند و توزیع کنندگان نرم افزارهایی که تابحال به مسائل امنیتی توجه ویژه نداشتند.

نقاط ضعف امنیتی: با کشف روزانه نقاط ضعف امنیتی جدید در انواع نرم افزارهای کاربردی رایج و سیستم های عامل و سهل انگاری کاربران در ترمیم آنها، سوء استفاده از این نقاط ضعف برای مجرمان سایبری بسیار مفید و کارآمد خواهد بود.

فرار از محیط های قرنطینه: امروزه نرم افزارهای کاربردی رایج، نظیر مرورگرها، از راهکار امنیتی Sandbox برای مهار فعالیت احتمالی بدافزارها بر روی سیستم، استفاده می کنند. بدین روش، فعالیت های مخرب بدافزار فقط محدود به محیط بسته امن و قرنطینه “جعبه شنی” یا Sandbox می شود. اکنون بدافزار نویسان، وجود جعبه های شنی را یک مانع جدی در برابر اهداف خرابکارنه خود می بینند و به همین دلیل، مدتی است که شاهد ابداع روش هایی برای فرار از این محیط، از سوی این افراد بوده ایم.

تحلیل رویدادها و روندهای جاری

در گزارش “تهدیدات سایبری” شرکت مکآفی، بخش جدیدی برای طرح موضوعات مهم و تحلیل آنها در نظر گرفته شده است.

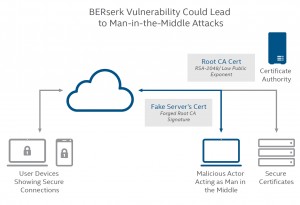

در گزارش جدید مکآفی به موضوع “ضعف امنیتی در نرم افزار RSA Signature Verification” که نام BERserk روی آن گذاشته شده و همچنین موضوع “اعتماد بیش از حد به تجهیزات تامین کننده اطلاعات” بطور مفصل پرداخته شده است.

ضعف امنیتی BERserk همزمان با ضعف حیاتی و جنجالی ShellShock شد و به اندازه ای که باید مورد توجه قرار می گرفت، در رسانهها و محافل امنیتی به آن پرداخته نشد. ولی کارشناسان مکآفی اطلاعات به دست آورده درباره این ضعف امنیتی را در اختیار شرکت هایی نظیر Mozilla و Google که از NNS Cryptographic Library در محصولات خود نظیر مرورگرهای Firefox و Chrome استفاده میکنند، قرار دادند و این شرکت ها اصلاحیه و نسخه های به روز شده ای از این محصولات را جهت ترمیم ضعف BERserk منتشر کردند.

همچنین در گزارش مکآفی به موضوع سوء استفاده مجرمان سایبری از اعتماد بیش از حد کاربران به اطلاعاتی که از طریق انواع تجهیزات امروزی (نظیر کامپیوتر، دستگاههای همراه، تلویزیون و حتی اتومبیل) دریافت می کنند، می پردازد. این مجرمان به روش های مختلف، اطلاعات جعلی و برنامه های مخرب را با ظاهر اطلاعات واقعی و برنامه های سودآور و با سوء استفاده از اعتماد و اطمینان کاربران، به این کاربران ارائه می کنند.

آمار تهدیدات سایبری در سه ماه گذشته

در گزارش “تهدیدات سایبری” اطلاعات کاملی درباره انواع تهدیدات سایبری و میزان فعالیت آنها در سه ماهه گذشته، براساس آمار جمع آوری شده توسط آزمایشگاه های شرکت مکآفی، ارائه شده است. باتوجه به اینکه بخش عمده این آمار بصورت نمودارهای ساده نمایش داده شده اند، از آوردن آنها در اینجا خودداری شده و به خوانندگان گرامی پیشنهاد و توصیه می شود که به گزارش کامل شرکت مکآفی مراجعه نمایند.

دریافت فایل PDF گزارش “تهدیدات سایبری” شرکت مکآفی برای سه ماهه سوم سال 2014 میلادی.