افزایش فعالیت بدافزارهای Autorun

چند سال قبل، بدافزارهای Autorun تبدیل به معضل بزرگی شده بودند. بدافزارهایی که به محض قراردادن CD و USB Flash در کامپیوتر، مستقیماً به روی کامپیوتر منتقل شده و باعث آلودگی آن می شد و اگر دستگاه آلوده در داخل شبکه قرار داشت، بدافزار به سرعت در شبکه پخش می گردید.

چند سال قبل، بدافزارهای Autorun تبدیل به معضل بزرگی شده بودند. بدافزارهایی که به محض قراردادن CD و USB Flash در کامپیوتر، مستقیماً به روی کامپیوتر منتقل شده و باعث آلودگی آن می شد و اگر دستگاه آلوده در داخل شبکه قرار داشت، بدافزار به سرعت در شبکه پخش می گردید.

شرکت مایکروسافت در نسخه های جدید و به روز شده سیستم عامل Windows، قابلیت Autorun را غیر فعال کرد و بدین ترتیب راه نفوذ و انتشار بدافزارهایی که از این قابلیت سیستم عامل سوء استفاده می کردند، برای همیشه بست.

ولی متاسفانه هنوز هم تعداد قابل توجهی کامپیوتر با سیستم عامل قدیمی Windows XP در جهان وجود دارد که روزانه مورد استفاده قرار می گیرند. در این کامپیوترها، قابلیت Autorun فعال است و همچنان به محض گذاشتن CD، DVD و حافظه های USB Flash آلوده، بدافزار از روی این وسایل آلوده به کامپیوتر سالم منتقل می شود.

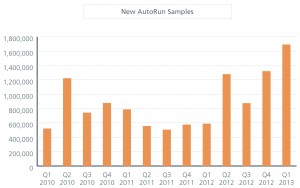

طبق گزارش ها و آمارهای مختلف، میزان بدافزارهایی که از قابلیت Autorun برای انتشار خود استفاده می کنند، به طور چشمگیری افزایش یافته است. همچنین شاهد فعالیت گسترده تر این نوع بدافزارها هستیم. بر اساس آمار شرکت McAfee که در گزارش فصلی McAfee Threat Report منتشر شده، تعداد انواع بدافزارهای Autorun به بیش از 7/1 میلیون گونه می رسد.

همانطور که در نمودار زیر نیز مشاهده می شود، در دو دوره سه ماهه گذشته (پاییز و زمستان 1391) تعداد بدافزارهای Autorun به شدت رو به افزایش گذاشته است.

بخشی از افزایش فعالیت بدافزارهای Autorun و میزان آلودگی های گزارش شده به این نوع بدافزارها را می توان به دو بدافزار جدید نسبت داد که طی ماه های اخیر در برخی کشورها فعالیت گسترده ای داشته اند.

تقریباً تمام بدافزارهای Autorun مشخصات و رفتارهای مشابهی دارند. اغلب این بدافزارها تنها از قابلیت Autorun سوء استفاده می کنند. البته برخی گونه هایی هم هستند که روشهای انتشار دیگری را نیز بکار می برند تا بتوانند شانس بیشتری برای انتشار داشته باشند.

حتی در صورت فعال بودن امکان Autorun در سیستم عامل Windows، کنترل و نظارت ابزارهای امنیتی و به ویژه ضدویروسها بر روی درگاه های ورودی کامپیوتر، کار را برای بدافزارهای Autorun دشوار ساخته است. به همین دلیل اخیراً گونه هایی از بدافزارهای Autorun مشاهده شده است که به روش های مختلف سعی در مخفی ساختن خود دارند. روش هایی نظیر، رمزگذاری (Encryption) بخش های مختلف بدافزار و تغییر مستمر ساختار بدافزار (Polymorphic) از جمله روش هایی هستند که بدافزارها برای فرار از حلقه محاصره ضدویروسها بکار می گیرند.

مانند همیشه به کاربران توصیه می شود که در استفاده از CD، DVD و حافظه های USB Flash مشکوک و ناشناس دقت بیشتری به خرج دهند. از غیرفعال بودن قابلیت Autorun در کامپیوتر خود مطمئن شوند. در شبکه های سازمانی نیز می توان از ابزارهای نرم افزاری که ویژه کنترل درگاه های ورودی و خروجی می باشند، استفاده کرد.