کدهای مخرب در پس فایلهای SFX

بر اساس گزارشی که شرکت کراوداسترایک (CrowdStrike) آن را منتشر کرده، مهاجمان با بکارگیری فایلهای فشردهشده SFX و با سوءاستفاده از برخی قابلیتهای نرمافزار WinRAR اقدام به اجرای فایلهای مخرب مورد نظر خود میکنند.

SFX، یکی از انواع فرمتهای به اصطلاح خودبازشونده (Self-extracting) است. در نرمافزارهایی همچون 7-Zip و WinRAR میتوان فایلهای فشردهشده را همراه با ابزار بازشونده (Decompressor) بهصورت اجرایی، در قالب SFX، ذخیره کرد تا هر کاربر بدون نیاز به نرمافزارهای مذکور هم قادر به باز کردن آن باشد. هدف از استفاده از فایلهای SFX، سادهسازی عملیات Extract فایلهای فشرده برای کاربرانی است که ابزاری برای استخراج فایلهای فشرده در اختیار ندارند.

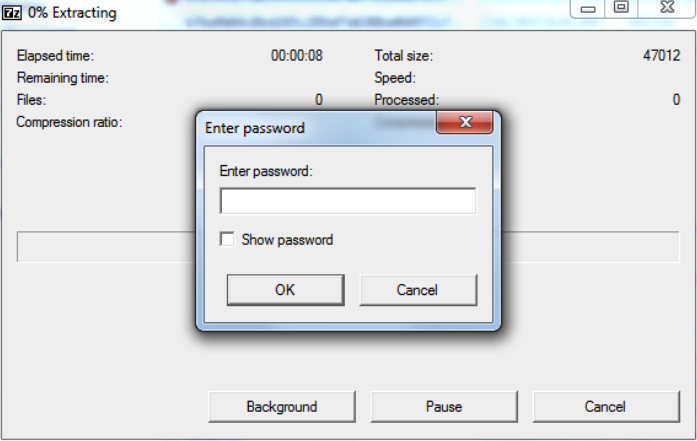

هر فایل SFX میتواند جهت جلوگیری از دسترسی غیرمجاز به محتوای آن با رمز عبور محافظت شود. بدینترتیب، تنها کاربری که از رمز عبور آن مطلع باشد به محتوای فایلهای فشردهشده دسترسی خواهد داشت.

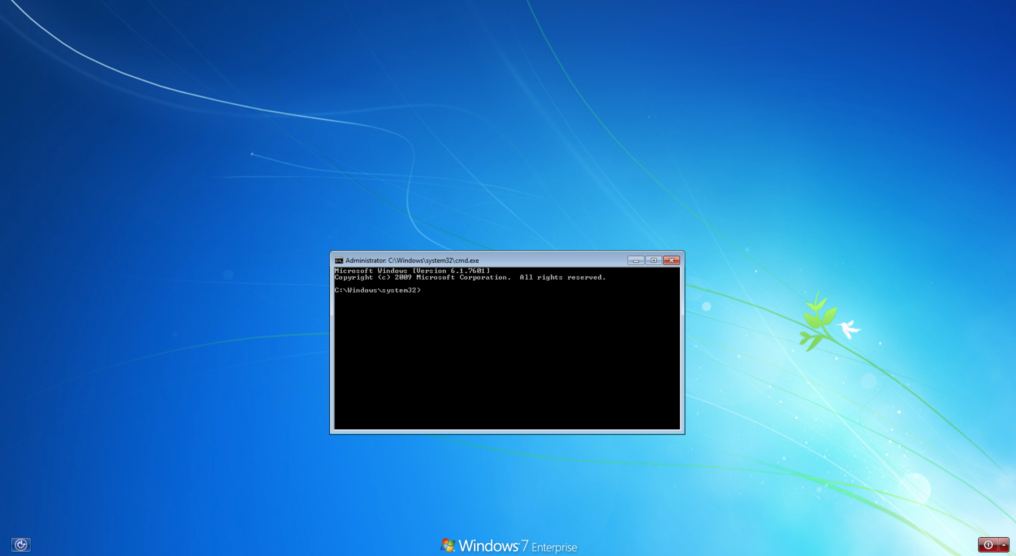

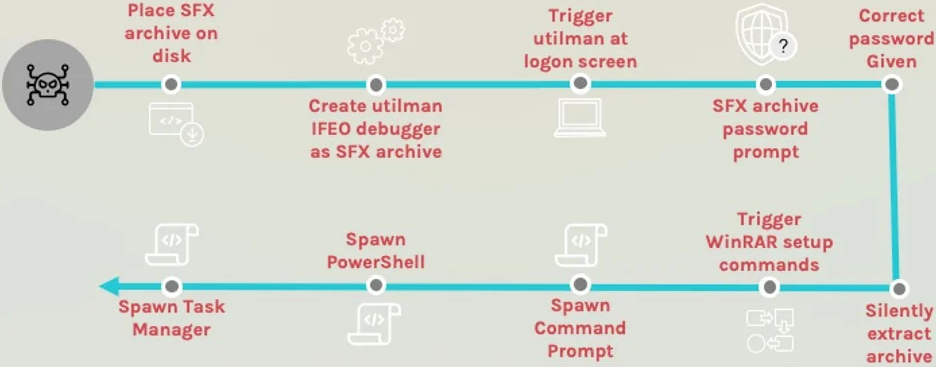

شرکت کراوداسترایک، حملهای را شناسایی کرده که در آن، مهاجمان از طریق اطلاعات اصالتسنجی سرقتشده اقدام به سوءاستفاده از utilman.exe و در ادامه اجرای یک فایل SFX که از قبل بر روی دستگاه قربانی جاسازی نموده بودند کردهاند.

در این گزارش که با همکاری شرکت مهندسی شبکه گستر و مرکز مدیریت راهبردی افتای ریاست جمهوری تهیه شده، چکیدهای از گزارش کراوداسترایک ارائه شده است.

Utilman ابزاری است که میتواند قبل از ورود (Login) کاربر اجرا شود. این ابزار، اغلب توسط هکرها برای دور زدن مراحل احراز هویت سیستم مورد سوءاستفاده قرار میگیرد.

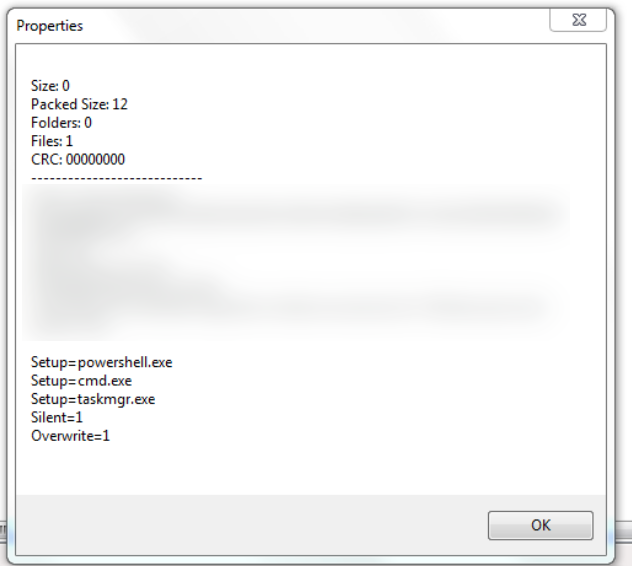

در این حمله، فایل SFX که توسط utilman.exe فراخوانی میشود، با رمز عبور محافظت شده است. SFX مذکور، حاوی یک فایل متنی خالی است که برای فریب قربانی عمل میکند. حال آن که وظیفه اصلی این فایل SFX، سوءاستفاده از قابلیتهای WinRAR بهمنظور اجرای PowerShell، پروسه cmd.exe و Task Manager با سطح دسترسی سیستمی است.

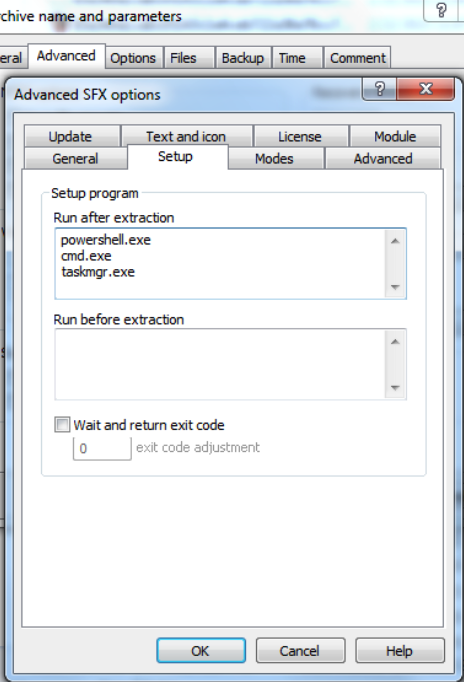

با وجود اینکه هیچ بدافزاری در فایل فشرده وجود ندارد، مهاجمان فرامینی را در منوی Setup نرمافزار WinRAR برای ایجاد یک فایل فشرده SFX اضافه نمودند که در زمان Extract شدن SFX منجر به ایجاد Backdoor در سیستم میشود.

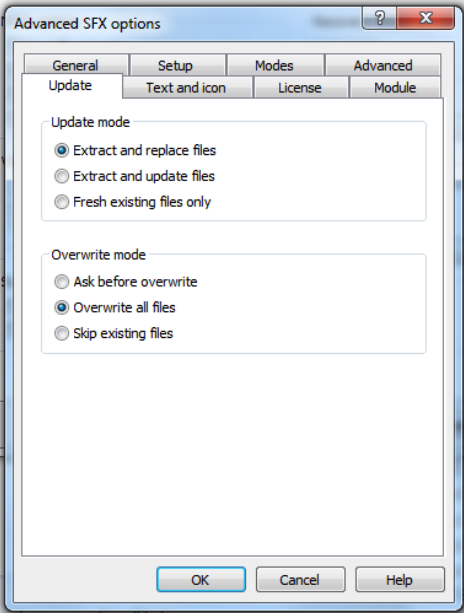

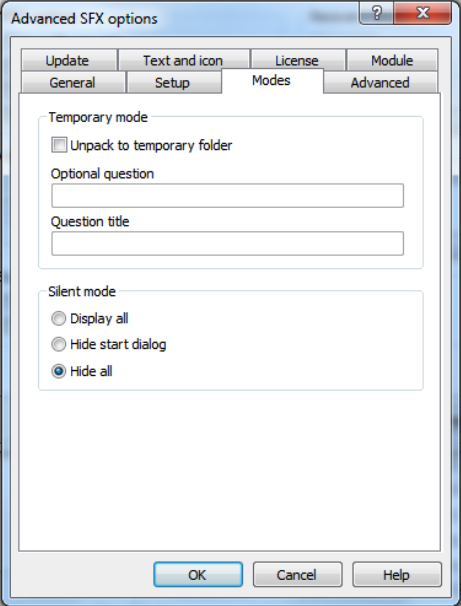

همانطور که در تصویر بالا مشاهده میشود، تحلیل فرامین حاکی از آن است که مهاجمان، فایل SFX را به گونهای سفارشی کردهاند که هیچ پنجرهای در طول فرآیند Extract نمایش داده نشود. مهاجمان همچنین دستورالعملهایی را برای اجرای PowerShell، پروسه cmd.exe و Task Manager اضافه کردهاند.

WinRAR مجموعهای از قابلیتهای پیشرفته SFX را ارائه میدهد که اجازه اضافه نمودن فهرستی از فایلهای اجرایی را میدهد تا قبل یا بعد از فرآیند Extract بهطور خودکار اجرا شوند. همچنین در صورت وجود ورودیهایی با همان نام، فایلهای موجود در پوشه مقصد بازنویسی شوند.

از آنجایی که این فایل فشرده SFX میتواند از صفحه ورود Logon اجرا شود، مهاجم عملاً به یک Backdoor دائمی دسترسی دارد که مهاجمان تا قبل از ورود کاربر به سیستم میتوانند کنترل آن را در اختیار داشته باشند.

نکته قابل توجه اینکه فایلهای فشردهای (Archive) که توسط رمز عبور محافظت شدهاند توسط محصولات ضدبدافزار قابل پویش و اسکن نیستند. ضمن آن که پروسههای اجرا شده در جریان این حمله نیز همگی معتبر بودهاند.

از این رو محققان به کاربران و راهبران امنیتی توصیه میکنند که توجه ویژهای به فایلهای فشرده WinRAR SFX داشته باشند و از نرمافزار مناسب برای بررسی محتوای این گونه فایلها و جستجوی اسکریپتها یا فرامین بالقوهای که قرار است پس از Extract اجرا شوند، استفاده کنند.

مشروح گزارش کراداسترایک در نشانی زیر قابل مطالعه میباشد:

https://www.crowdstrike.com/blog/self-extracting-archives-decoy-files-and-their-hidden-payloads/

منبع