بهروزرسانی مرورگرهای Edge و Chrome؛ ترفند جدید مهاجمان Magniber

اخیراً محققان در تحقیقات خود دریافتهاند که باجافزار Magniber با بکارگیری فایلهای Windows Application Package (.APPX) که توسط گواهینامههای معتبر امضاء شده است، اقدام به توزیع بدافزارهایی میکنند که به نظر بهروزرسانیهای مرورگرهای Chrome و Edge هستند. این روش توزیع، نشاندهنده تغییر رویکرد نسبت به حملات قبلی است که در آنها مهاجمان معمولاً از آسیبپذیریهای موجود در Internet Explorer سوءاستفاده میکردند.

در این گزارش که با همکاری شرکت مهندسی شبکه گستر و مرکز مدیریت راهبردی افتای ریاست جمهوری تهیه گردیده، عملکرد باجافزار مذکور مورد بررسی قرار گرفته است.

محققان شرکت امنیت سایبری کرهای آنلب (.AhnLab, Inc) در گزارشی به نشانی زیر، این حملات را که در آن قربانیان با بازدید از سایتی، به باجافزار مذکور آلوده شدهاند، مورد بررسی قرار دادند.

https://asec.ahnlab.com/en/27264/

اگرچه نحوه دسترسی قربانیان به سایت فوق نامشخص است، محققان احتمال میدهند کد مخرب از طریق ایمیلهای فیشینگ، لینکهای ارسال شده از طریق پیامهای فوری (IM) در رسانههای اجتماعی یا سایر روشهای توزیع منتقل شده باشند. دو مورد از نشانیهای توزیعکننده کد مخرب این باجافزار به صورت زیر اعلام شده است، اما محققان تاکید کردهاند که اینها تنها نشانیهای نیستند که کد باجافزار مذکور از طریق آنها منتشر میشود.

hxxp://b5305c364336bqd.bytesoh.cam

hxxp://hadhill.quest/376s53290a9n2j

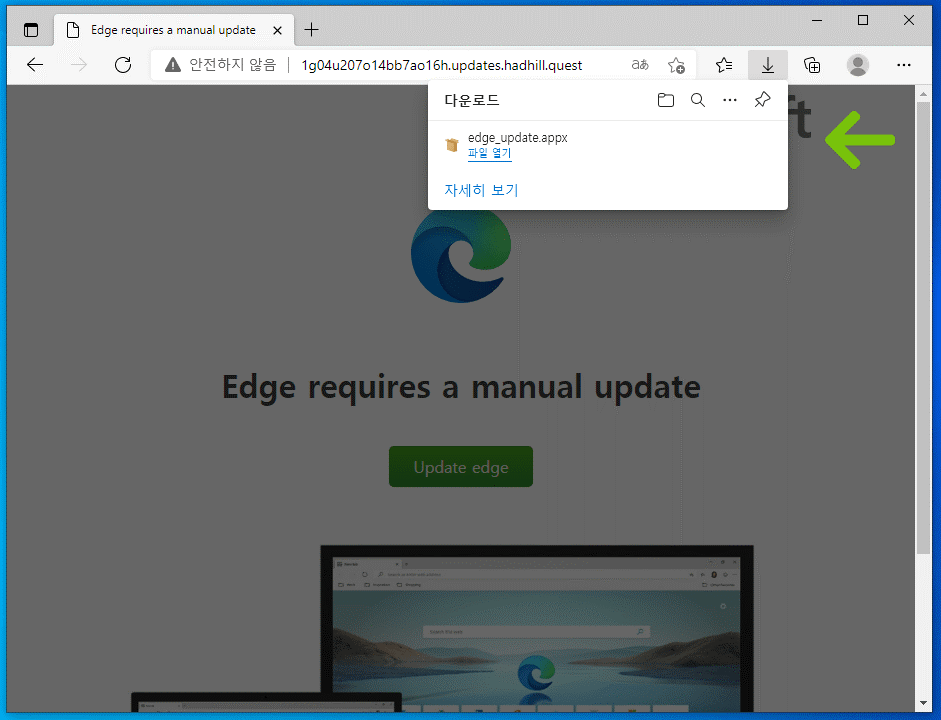

همانطور که در تصویر زیر نشان داده شده، بازدیدکنندگان این سایتها هشداری دریافت میکنند تا مرورگر Edge/Chrome خود را بهصورت دستی بهروزرسانی کنند، و یک فایل APPX جهت تکمیل بهروزرسانی نیز در اختیار آنها قرار داده میشود.

فایلهای APPX، فایلهای Windows Application Package هستند که برای توزیع و نصب آسان ایجاد شدهاند و در گذشته نیز در تهدیدات مختلفی جهت توزیع بدافزار مورد سوءاستفاده قرار گرفتهاند. در باجافزار Magniber، فایلهای APPX دستکاری شده به صورت دیجیتالی توسط یک گواهینامه معتبر امضاء میشوند، بنابراین Windows آنها را به عنوان فایلهای قابل اعتماد و مطمئن در نظر میگیرد و هیچ هشداری نمیدهد.

به احتمال زیاد مهاجمان با بکارگیری فایلهای APPX در مرورگرهای Chrome و Edge به دنبال دستیابی به طیف وسیعی از قربانیان میباشند، زیرا میزان استفاده از Internet Explorer به شدت کاهش یافته است. دریافت فایل مخرب APPX منجر به ایجاد دو فایل به نامهای “wjoiyyxzllm.exe” و “wjoiyyxzllm.dll” در دایرکتوری “C:\Program Files\WindowsApps” میشود.

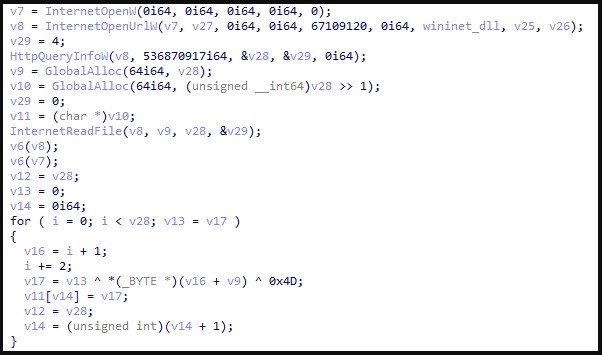

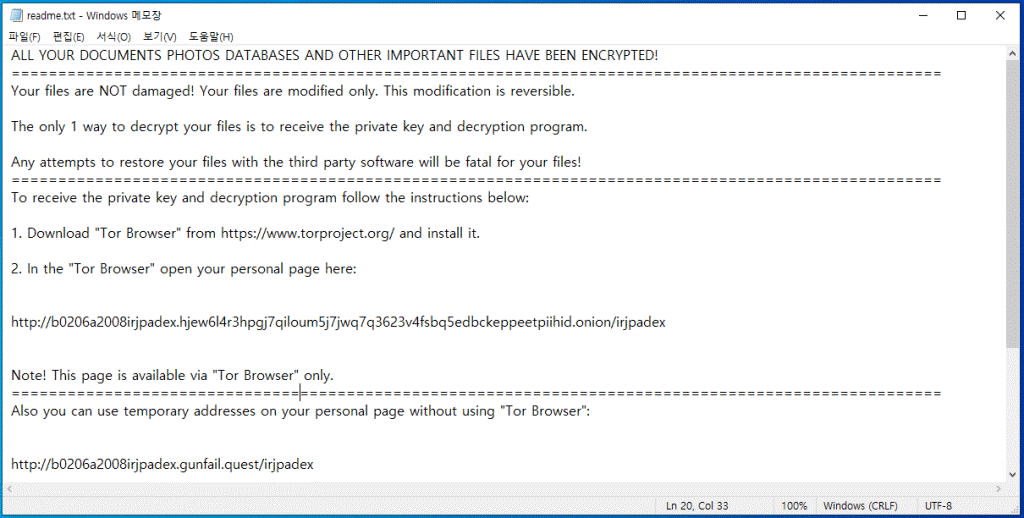

فایلهای مذکور تابعی را اجرا میکنند که کد باجافزار Magniber را بازیابی کرده، آن را رمزگشایی و سپس اجرا میکند. پس از رمزگذاری دادهها در سیستم هک شده، مهاجمان فایل اطلاعیه باجگیری (Ransom Note) را بصورت زیر ایجاد میکنند:

اگرچه این اطلاعیه باجگیری به زبان انگلیسی است، اما شایان ذکر است که باجافزار Magniber این روزها کاربران آسیایی را به طور انحصاری مورد هدف قرار داده است. در حال حاضر امکان رمزگشایی رایگان فایلهای قفل شده توسط این بدافزار وجود ندارد. برخلاف اکثر حملات باجافزاری، Magniber، تاکتیک اخاذی مضاعف را اتخاذ نکرده است، بنابراین قبل از رمزگذاری سیستمها، فایلها را سرقت نمیکند. لذا پشتیبانگیری منظم از دادهها و فایلهای سیستم، راهکار خوبی جهت بازیابی از حملات باجافزارهایی همچون Magniber میباشد.

اکیداً به راهبران امنیتی توصیه میشود که از اطلاعات سازمانی و بااهمیت بهصورت دورهای نسخه پشتیبان تهیه شود. پیروی از قاعده 1-2-3 برای دادههای حیاتی توصیه میشود. بر طبق این قاعده، از هر فایل سه نسخه میبایست نگهداری شود (یکی اصلی و دو نسخه به عنوان پشتیبان). فایلها باید بر روی دو رسانه ذخیرهسازی مختلف نگهداری شوند. یک نسخه از فایلها میبایست در یک موقعیت جغرافیایی متفاوت نگهداری شود.

منبع: