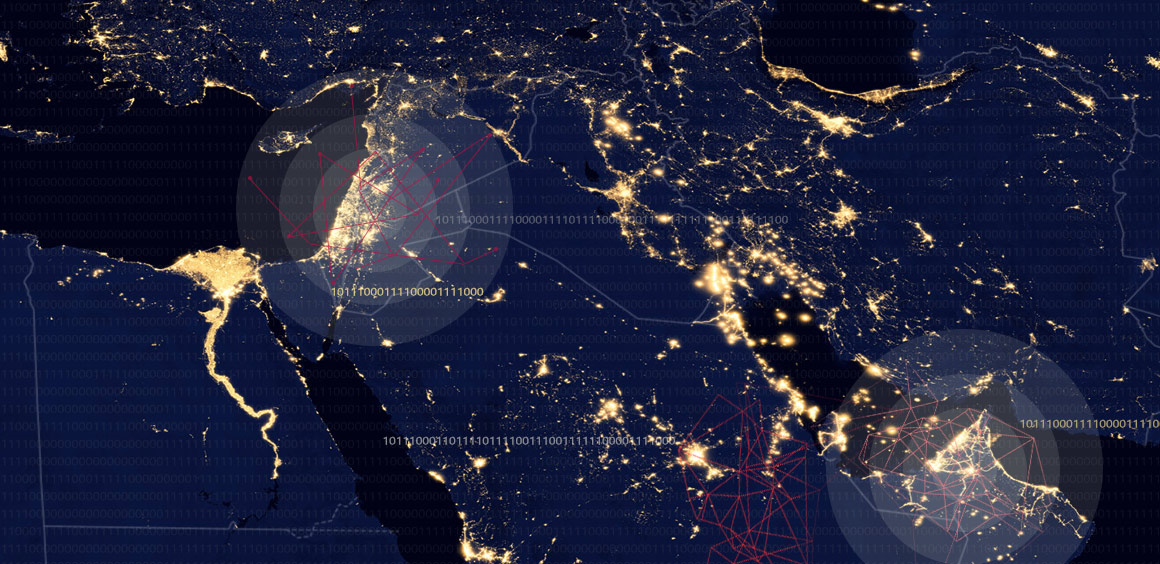

خاورمیانه، هدف گروهی ناشناخته از نفوذگران

بر اساس گزارشی که شرکت سیسکو آن را منتشر کرده یک گروه ناشناخته از نفوذگران، در کارزاری سایبری در حال آلوده کردن سازمانها و شرکتهایی در امارات متحده عربی و لبنان به بدافزار مخربی با نام DNSpionage هستند.

در جریان این کارزار مهاجمان کوشیدهاند تا مسیر ترافیک DNS دامنههای متعلق به سازمانهای دولتی و شرکتهای خصوصی در دو کشور مذکور را تغییر دهند.

Middle East Airlines که یک شرکت هواپیمایی خصوصی در لبنان است از جمله اهداف این کارزار اعلام شده است.

مشخص نیست که مهاجمان چگونه موفق به دستدرازی به سرورهای موسوم به Name Server در فرایند تغییر مسیر ترافیک DNS شدهاند.

به گفته سیسکو، مهاجمان زمان قابل توجهی را صرف شناخت زیرساخت شبکه قربانیان خود با هدف مخفی نگاه داشتن حمله نمودهاند.

به گزارش شرکت مهندسی شبکه گستر، این کارزار را میتوان دومین حلمه گسترده سایبری در خاورمیانه طی ماههای اخیر دانست. حدود دو ماه پیش نیز محققان امنیتی از اجرای حملات سایبری بر ضد نهادهای قانونی و برخی سازمانهای دیگر در فلسطین و چند کشور دیگر در این منطقه خبر داده بود. این محققان Big Bang را گروه پشتپرده آن حملات معرفی کرده است.

با این حال محققان سیسکو موفق نشدهاند که ارتباط و شباهتی میان تاکیتکها، تکنیکها و رویههای مهاجمان کارزار اخیر با گروههای سایبری شناخته شده بیابند.

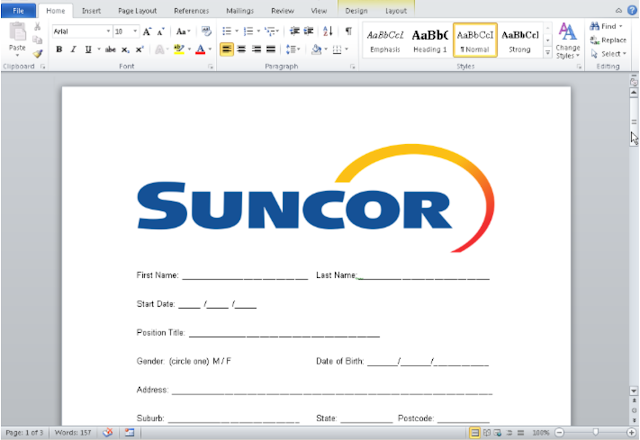

فایلهای ناقل بدافزار DNSpionage که در این کارزار مورد استفاده قرار گرفته اسنادی تحت نرمافزار Microsoft Office معرفی شده که در ظاهر، فرمهای استخدام متعلق به دو شرکت معروف Wipro و Suncor Energy هستند.

این اسناد که بر روی دو سایت فیشینگ hr-wipro[.]com و hr-suncor[.]com میزبانی شدهاند با نامهای زیر قابل شناسایی هستند:

Bitdefender

– Trojan.GenericKD.31315374

– Trojan.GenericKD.31296229

McAfee

– RDN/Generic Dropper

Sophos

– Troj/DocDrp-FU

اسناد مذکور حاوی ماکروی مخربی هستند که وظیفه آن دریافت و اجرای بدافزار DNSpionage بر روی دستگاه قربانی در زمان بسته شدن سند است.

DNSpionage نوعی اسب تروای دسترسی از راه دور (Remote Access Trojan) است که از ارتباطات مبتنی بر HTTP و DNS پشتیبانی کرده و از این پودمانها برای برقراری تماس با مهاجمان استفاده میکند.

به گفته محققان سیسکو بهنظر میرسد که مهاجمان از ایمیلهای فیشینگ و شبکههای اجتماعی برای توزیع لینکهای هدایتکننده به سایتهای میزبان اسناد مذکور استفاده کردهاند.

مشروح گزارش سیسکو در لینک زیر قابل دریافت و مطالعه است:

– https://blog.talosintelligence.com/2018/11/dnspionage-campaign-targets-middle-east.html