کارزار سایبری Domestic Kitten، در پی طرفداران داعش در ایران

شرکتی امنیتی از شناسایی کارزاری با عنوان Domestic Kitten خبر داده که در جریان آن گروه Kitten در حملهای کاملا هدفمند موفق به جاسوسی از بیش از 200 نفر از اهداف خود شده است.

به گزارش شرکت مهندسی شبکه گستر، Kitten با استفاده از تکنیکی با عنوان حفره آبیاری Watering-hole با راهاندازی سایتهایی با محتوای مورد علاقه اهداف این گروه، مراجعهکنندگان به این سایتها را تشویق به نصب برنامکهایی با عملکرد جاسوسافزار میکند.

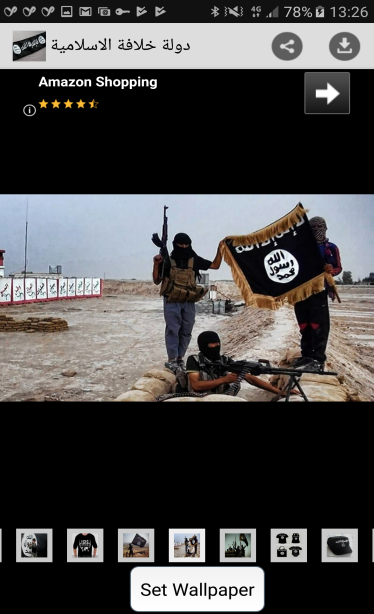

برای مثال وظیفه یکی از این برنامکها تحت نام “دولة خلافة الاسلامیة”، در ظاهر، ارائه تصاویری از گروه داعش و فراهم نمودن امکانی برای تبدیل هر یک از آنها بهعنوان تصویر پسزمینه دستگاه است. اما در کنار فراهم نمودن این قابلیت، کد جاسوسافزار تزریق شده در برنامک، در پشت صحنه اقدام به استخراج اطلاعات صاحب داستگاه میکند. مشخص است که مهاجمان Kitten از این طریق قصد شناسایی طرفداران این گروه را داشتهاند.

محققان اعلام کرده اند که تا زمان انتشار گزارش خود حدود 240 نفر دستگاه آنها مورد رخنه Domestic Kitten قرار گرفته که از این تعداد، 97 درصد این افراد ایرانی اعلام شدهاند. باقی کاربران، افغان، عراقی و بریتانیایی معرفی شدهاند.

بهمحض دریافت برنامک و نصب شدن آن بر روی دستگاه، جاسوسافزار اقدام به جمعآوری اطلاعات زیر میکند:

- فهرست تماسها

- سوابق تماسهای تلفنی

- پیامکها

- سوابق صفحات و سایتهای اینترنتی فراخوانیشده

- فهرست برنامکهای نصب شده

- محتوای ذخیر شده در حافظه موقت (Clipboard)

- موقعیت دستگاه

- اطلاعات ذخیره شده بر روی حافظه External متصل به دستگاه

همچنین از جمله قابلیتهای این جاسوسافزار ضبط صداهای اطراف توسط دستگاه آلوده شده است.

در ادامه جاسوسافزار در انتظار دریافت فرامین از سوی سرور فرماندهی خود مانده و در صورت ارسال فرمان Get Contacts از سمت مهاجمان، اطلاعات جمعآوری شده در یک فایل ZIP فشرده شده و پس از رمزگذاری شدن توسط الگوریتم AES از طریق پودمان HTTP Post به سرور فرماندهی ارسال میشود.

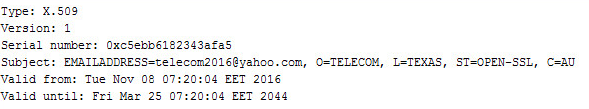

تمامی برنامکهای حاوی جاسوسافزار Domestic Kitten توسط گواهینامهای که در سال 2016 صادر گردیده امضا شدهاند. در این گواهینامه به نشانی ایمیل telecom2016[@]yahoo[.]com اشاره شده است.

گروه Kitten حملات سایبری پیچیده و موفقی را در کارنامه خود دارد؛ این گروه توسط شرکتهای امنیتی مختلف با نامهای زیر شناخته میشود:

- Charming Kitten

- OilRig

- Helix Kitten

- Newscaster

- Newsbeef

توضیح اینکه جاسوسافزار اشاره شده در این خبر با نام های زیر شناسایی می شوند:

Bitdefender

– Android.Trojan.InfoStealer.OT

McAfee

– Artemis!E272DF5C9ABD

– Artemis!FD735CFAB424

– Artemis!D0A155F29034

– Artemis!10C9FF8200B6

Sophos

– Andr/Spy-ASV

مشروح گزارش در خصوص این جاسوسافزار در لینک زیر قابل دریافت و مطالعه است: