ترمیم آسیبپذیری عبور از سد اصالتسنجی Gmail

شرکت Google به کاربران امکان میدهد چندین نشانی ایمیل را به حساب Gmail خود متصل کنند. همچنین این سرویس ایمیل پرطرفدار دارای قابلیتی است که ارسال خودکار ایمیلهای دریافت شده به نشانی دیگر را فراهم میکند. تا همین یک هفته پیش مهاجمان میتوانستند از طریق آسیبپذیری موجود در این دو قابلیت از سد اصالتسنجی Gmail عبور کرده و از طرف حساب کاربری هک شده اقدام به ارسال ایمیل کرده و یا ایمیلهای دریافتی آن را شنود کنند.

به گزارش شرکت مهندسی شبکه گستر، بر طبق توضیحات محقق کاشف این آسیبپذیری، روش بهرهجویی از آن بسیار آسان بوده و تنها مستلزم طی کردن چند مرحله زیر توسط مهاجم بوده است:

- در صفحه Gmail به مسیر به Settings | Account and Import | Send mail as | Add another email address you own مراجعه شده و در پنجره ظاهر شده نشانی ایمیل قربانی وارد شود.

- در ادامه خواسته میشود که شناسه Verification وارد شود.

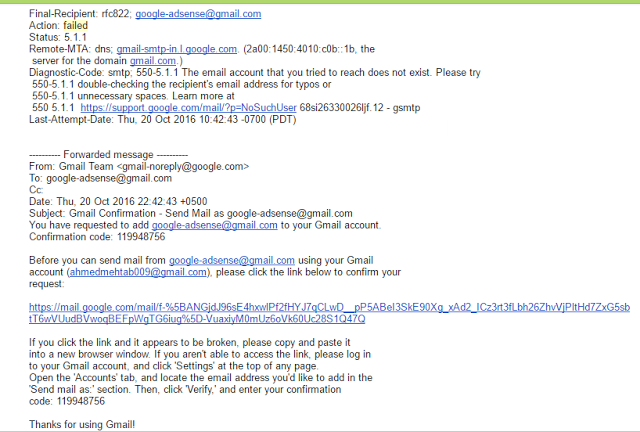

- در این مرحله در صورتی که ارسال ایمیل به نشانی وارد شده ناموفق باشد، ایمیلی مشابه شکل زیر به مهاجم ارسال میشود.

در تصویر فوق علاوه بر ذکر دلیل برگشت خوردن ایمیل یک کد Confirmation نیز ارسال میشده و مهاجم نیز با وارد کردن این کد در پنجره مرحله 2 عملاً خود را به عنوان مالک نشانی ایمیل معرفی میکرده است.

همانطور که در مرحله 3 ذکر شد، لازمه اجرای موفقیت آمیز این حمله برگشت خوردن ایمیل ارسالی به نشانی قربانی است. برگشت خوردن ایمیل میتواند بنا به دلایل زیر باشد:

- پودمان SMTP قربانی در حالت برونخط باشد.

- قربانی حساب خود را غیرفعال کرده باشد.

- نشانی وارد شده وجود نداشته باشد. در مثال ارائه شده توسط این محقق از نشانیهای google@gmail.com و gmail@gmail.com استفاده شده که بنحوی مؤثر میتوانستند در حملات فیشینگ (Phishing) مورد استفاده قرار بگیرند.

- قربانی ایمیل مهاجم را مسدود کرده باشد.

- و حتی موارد بیشتر

وجود این آسیبپذیری در 29 مهر ماه به شرکت Google گزارش شده و این شرکت نیز در تاریخ 11 آبان آن را ترمیم کرده است.

توضیح اینکه حتی در صورت اجرای موفقیتآمیز این حمله، مهاجم قادر به دسترسی به محتوای حساب Gmail قربانی و سرویسهای متصل به آن نظیر Google Drive نبوده است.

جزییات بیشتر در خصوص این آسیبپذیری ترمیم شده در اینجا قابل دریافت است.