بدافزار W32/Slenfbot

چيست؟

بدافزار W32/Slenfbot با درجه خطر کم (Low) که نوعی Bot بوده و از طریق لینک های پیوست شده در محیط های چت (Chat) خودش را منتشر می کند. آخرین نگارش این ویروس در آذر ماه سال جاری (1391) منتشر شده است. در حال حاضر میزان آلودگی به این ویروس در خاورمیانه پایین تر از سایر نقاط جهان است و بیشترین آلودگی در لهستان و رومانی مشاهده شده است.

نامگذاری ها

اين ويروس با نامهای زير توسط ضدويروسهای مختلف شناسايی می شود:

| W32/Slenfbot | McAfee |

| Trojan.Win32.Jorik.Slenfbot.variant | Kaspersky |

| Worm:Win32/Slenfbot.gen!D | Microsoft |

| Mal/Slenfbot-E | Sophos |

| BackDoor.IRCBot.1466 | DrWeb |

انتشار

بدافزار W32/Slenfbot معمولا از طریق نمایش پیوندهایی (Link) در پنجره ی گپ اینترنتی (chat) که به ظاهر مربوط به نمایش ویدئو هستند توسط کاربر دریافت می شود. سایتها و محیط هایی مانند ICQ ,Skype ,Gtalk ,Pidgin ,AIM ,MSN ,YIM ,Facebook توسط این بدافزار برای انتشار استفاده شده اند.

همچنین بدافزار W32/Slenfbot با استفاده از فایل autorun.inf و قابلیت خوداجرایی در حافظه های قابل حمل (USB)، خود را منتشر می سازد. این بدافزار از نقطه ضعف MS06-040 نیز برای انتشارش بهره می گیرد.

خرابکاری

فایل آلوده ی بدافزار W32/Slenfbot نامی تصادفی با ترکیبی مانند مثال های زیر دارد:

P1876832.JPG-www.facebook.exe

Picturexx.JPG_www.facebook.com

misfotos_014.JPEG-www.facebook.scr

NewestPicture0012.JPEG-www.imageshack.com

mifoto021jajaja.JPEG_www.myspace.com

در ابتدا فرمت فایل آلوده به صورت فشرده (Zip) می باشد و زمانی که کاربر بر روی لینک آلوده در پنجره ی چت کلیک می کند، فایل بدافزار از حالت فشرده خارج شده و بر روی سیستم کاربر اجرا می گردد.

با اجرای این بدافزار تنظیمات دیواره آتش توکار سیستم عامل بر روی سیستم کاربر، با استفاده از فایل netsh.exe تغییر کرده و بدافزار با سرویس دهنده ی کنترل و فرماندهی خود ارتباط برقرار می کند. شکل زیر نشان می دهد که در این حالت پروسه netsh.exe در فهرست پروسه های درحال اجرای حافظه وجود دارد:

سپس بدافزار فایل های خود را مخفی نموده و یک نسخه از فایل آلوده را در پوشه ی سیستم عامل قرار می دهد و کد آلوده ای را در پروسه ی Explorer.exe تزریق می نماید.

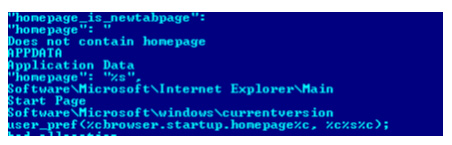

بدافزار W32Slenfbot صفحه ی اول (پیش فرض) مرورگر IE را تغییر می دهد:

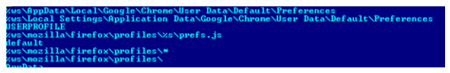

همچنین فایل Pref.js در مرورگرهای Firefox و chrome تغییر ایجاد می کند:

از خرابکاری های دیگر این بدافزار تغییر فایل میزبان سیستم عامل (فایلی به نام hosts که در مسیر \Windows\System32\Drivers\etc قرار دارد و نشانی IP مربوط به سایت های اینترنتی یا شبکه ای را مشخص می کند) است. این کار به منظور عدم دسترسی و بلوکه شدن سایت های امنیتی و سایت بروزرسانی سیستم عامل و همچنین سایت هایی مانند virusjotti.org و virustotal.com و حتی سایت بروزرسانی Yahoo انجام می شود.

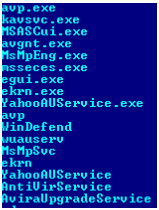

از دیگر آسیب های بدافزار W32/Slenfbot استفاده از یک ماژول جهت از بین بردن تمامی پروسه های ضدویروس درحال اجرا بر روی سیستم می باشد. بعضی از این پروسه ها در شکل زیر آمده است:

بدافزار W32/Slenfbot با جستجوی پنجره های گپ (chat) بر روی سیستم آلوده لینکی آلوده را که برای کاربر جالب باشد بر روی پنجره ی چت می چسباند (Paste). این کار با استفاده از دستور PostMessageA انجام می شود.

همچنین بدافزار برای ارسال درخواست گپ اینترنتی در سایت Facebook از دستور زیر استفاده می کند:

/ajax/chat/buddy_list.php

در واقع با استفاده از دستور ajax یک پیغام گپ بر روی صفحه ی نمایش کاربر در پنجره ی Facebook باز می شود که ظاهرا از طرف یکی از دوستان کاربر ارسال شده در حالی که تنها باعث گول خوردن کاربر و آلوده شدن سیستم وی می شود.

به محض آلوده شدن یک سیستم بدافزار W32/Slenfbot تلاش می کند تا با سرویس دهنده ی کنترل و فرماندهی خود ارتباط برقرار نموده و دستورات را دریافت کرده و خود را بروزرسانی نماید. همچنین این بدافزار سایر ویروس ها و بدافزارها را از سرویس دهنده ی راه دور خود دریافت نموده و بر روی سیستم اجرا می نماید.

برای اجرای مداوم بدافزار W32Slenfbot یکی از فایل های mdm.exe یا iqs.exe و یا nvsvc32.exe را در مدخل های زیر در محضرخانه ی سیستم قرار می دهد:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\

HKEY_CURRENT_USER\SOFTWARE\ Microsoft\Windows\CurrentVersion\Run\

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\ Terminal Server\Install\Software\Microsoft\Windows\CurrentVersion\Run\

پيشگيری

به روز نگه داشتن ضدويروس و همچنين استفاده از تنظيمات توصيه شده توسط كارشناسان شركت مهندسی شبکه گستر در نرم افزار ضدويروس می تواند رایانه را در مقابل اين بدافزار محافظت کند.

ضدویروس مک آفی با فایل های اطلاعاتی شماره 6912 و بالاتر قادر به شناسایی و پاکسازی این ویروس می باشد.